Le Kool Fest : 2 jours de conférences Tech à Quimper

Le Kool Fest : 2 jours de conférences Tech à Quimper

Les 18 et 19 juin prochains, l’agence Cool IT souffle ses 10 bougies à Quimper !

Pour célébrer cet anniversaire, nous organisons le Kool Fest : deux jours d’échanges, d’idées et d’inspiration autour des opportunités d’innovation numérique à Quimper. L’événement est gratuit et s’adresse aux professionnels de la tech en Finistère : développeurs-développeuses, chefs de projet, DSI, product managers, étudiant·e·s, mais pas que…Comme le jargon est toujours super simple chez Cool IT, c’est aussi accessible pour les débutants !

10 ans de Cool projets en Finistère

Fondée à Paris en 2015, Cool IT a choisi en 2022 de poser ses valises à Quimper. Depuis, nous contribuons activement à la transformation numérique du territoire, au service des entreprises locales, et des acteurs publics.

Le Kool Fest est pour nous l’occasion de remercier notre écosystème, partager nos retours d’expériences et réaffirmer nos engagements en tant que développeurs et développeuses de proximité.

La team fraichement arrivée à Quimper 👉

Deux conférences tech à Quimper, ouvertes à tout le monde

Parce que le savoir mérite d’être partagé, nous proposons deux conférences gratuites et publiques, le mardi 18 juin après-midi.

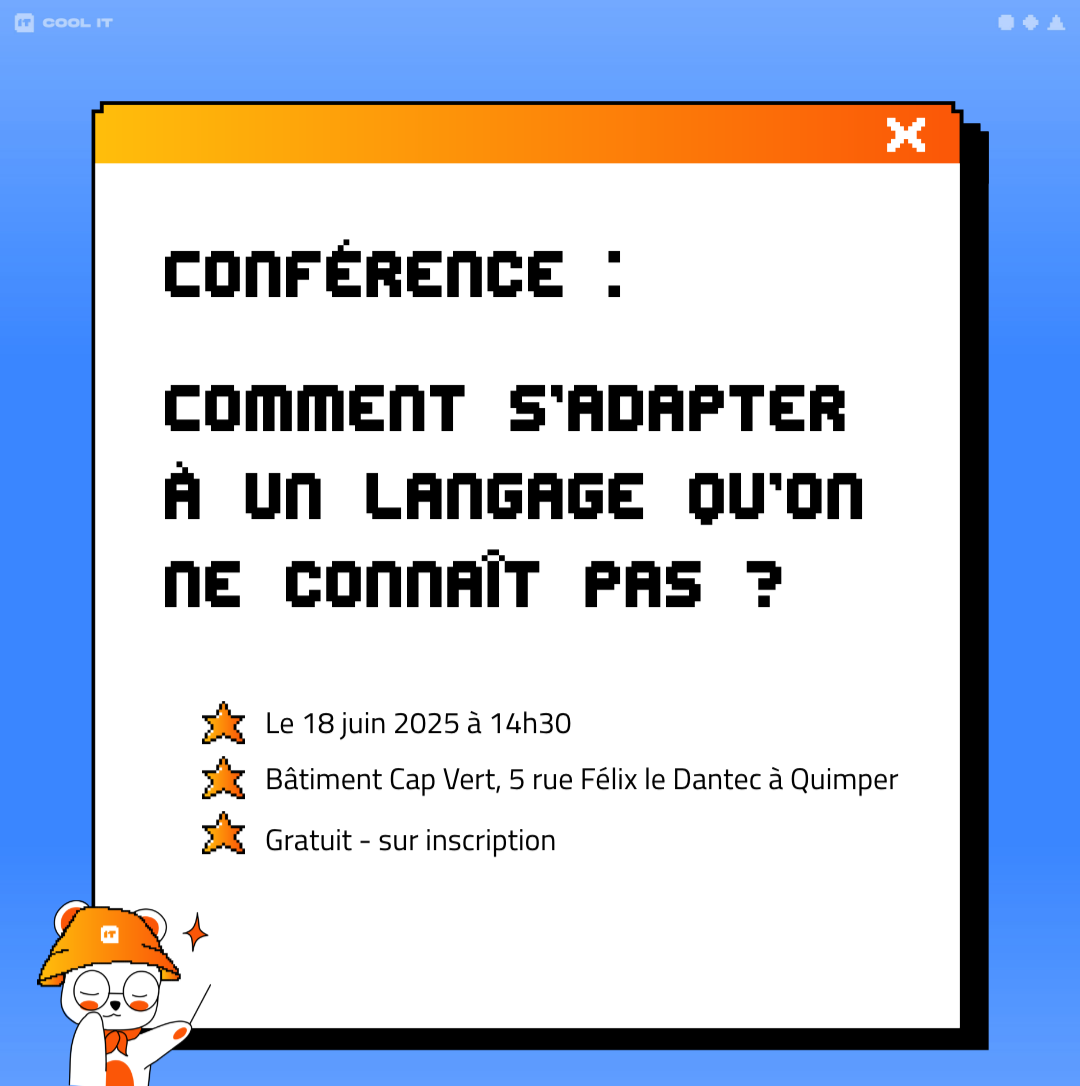

Conférence 1 : Comment s’adapter à un langage qu’on ne connaît pas ?

Qui n’a pas connu l’arrivée d’un nouveau projet codé avec un langage qu’on ne maîtrise pas ? Parce que trop ancien pour avoir été appris en formation ? Ou tout simplement parce qu’on n’a jamais eu l’opportunité de coder avec ?

Maîtriser un langage informatique, c’est maîtriser une langue à part entière, avec son vocabulaire, sa syntaxe et sa grammaire. Être polyglotte, ce n’est pas donné à tout le monde, et bien dans le code aussi ! Il existe plusieurs astuces pour parvenir à passer à un nouveau langage, malgré la barrière du code.

Erwan et Florence, nos Cool Devs, partageront avec vous toutes leurs techniques pour répondre à cette problématique.

- Se vendre quand on cherche un nouveau poste de développeur-développeuse

- S'adapter et monter en compétence sur un projet dont on ne maîtrise pas les stacks

- Recruter des développeurs et développeuses, quand on sait que les technologies de l'entreprise ne peuvent pas évoluer pour le marché de l’emploi

Conférence « Comment s’adapter à un langage qu’on ne connait pas ? » par nos Cool Développeur·euses Erwan, Florence et Fen. 14h30.

Gratuit, entrée sur inscription.

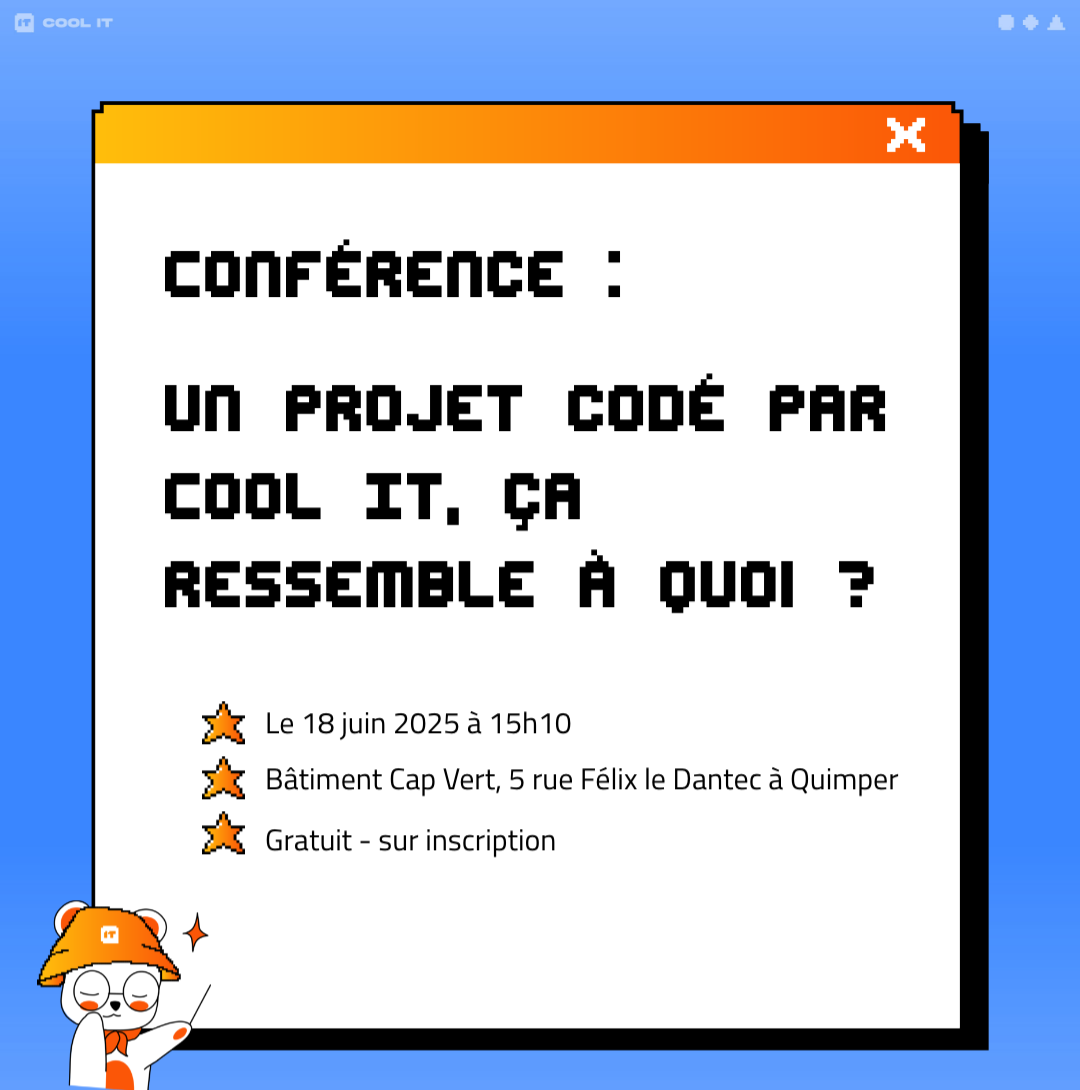

Conférence 2 : Un projet codé par Cool IT, ça ressemble à quoi ?

Si vous nous connaissez déjà, que vous avez trainé sur notre page « À propos » ou lu nos posts LinkedIn, vous savez que nos valeurs et notre philosophie de développement, c’est sacré. C’est tellement sacré qu’on est allé jusqu’à développer notre propre méthodo, nos propres outils, nos propres process. Parce que la communication et le besoin client sont au cœur de notre travail – bien avant le développement – on souhaite montrer une autre manière d’aborder les projets. On vous embarque en immersion dans notre méthode : outils maison, process éprouvés, retours d’expérience, et vision très “Cool IT” du développement logiciel.

Conférence « Un projet codé par Cool IT, ça ressemble à quoi ? » par l’équipe Cool IT. 15h00.

Gratuit, entrée sur inscription.

Enregistrement live du podcast Tech IT Easy

On l’avait annoncé ici et sur les internets, notamment notre page Instagram, qui recense les moments de l’émission en vidéo : on a sorti un podcast. Développé par des techos déconstruits, qui décortiquent des concepts informatiques afin de rendre le domaine cool, simple et attractif. On s’est notamment fait la main lors de notre premier épisode sur le thème brulant de l’Internet mort.

Le 19 juin, on enregistre en public le deuxième épisode de notre podcast Tech IT Easy. Le thème :

« Éducation au numérique : quels enjeux ? ». Dérivé de l’Éducation aux médias, l’Éducation au numérique est devenu le nouvel angle d’attaque des professionnels de la Tech, pour sensibiliser les internautes, de tout âge, à des usages numériques plus sûrs et plus éthiques.

- Sophie Comte, cofondatrice de Chut! Magazine

- Jennifer Elbaz, chargée de mission à l’Éducation au numérique, pour la CNIL

- Clémence Retailleau, chargée de mission French Tech Bretagne Ouest

Cet enregistrement fait suite à une journée d’atelier d’exploration numérique, co-organisé avec Chut! Explore et la CNIL, avec des élèves de 6ème du collège Saint Jean Baptiste à Quimper.

Podcast Tech IT Easy, épisode 2 : « Éducation au numérique : quels enjeux ? ».

16h30. Gratuit, entrée sur inscription.

Un événement tech inclusif et gratuit à Quimper

Tous les temps forts publics du Kool Fest sont gratuits et ouverts à tous : professionnels de la tech, usagers, étudiant·e·s, enfants et parents, ou simples curieux.

Rejoignez-nous pour vivre un événement tech à la fois ludique et humain, en plein cœur du Finistère.

Inscription gratuite ici 👇

Tech IT Easy : le podcast qui simplifie l'informatique (et plus encore)

Cool IT lance son podcast de vulgarisation tech

Vous vous êtes déjà senti perdu face à l’informatique ? Entre le Cloud, l’IA, les réseaux, les deepfakes, les cookies et les mises à jour, on saisit vite que comprendre le numérique, c’est devenu un super-pouvoir.

Chez Cool IT, ça fait plus de 10 ans qu’on aide nos clients à y voir plus clair dans leurs projets informatiques. Et aujourd’hui, on va encore plus loin : on lance notre podcast tech, Tech IT Easy.

Un podcast pour démystifier l’informatique, expliquer les bases, décoder le jargon, et répondre aux grandes questions numériques d’aujourd’hui.

Tech IT Easy : un podcast pour rendre la tech accessible à tous

Tech IT Easy, c’est un podcast imaginé par l’équipe Cool IT, pour parler d’informatique autrement.

Notre mission ? Vous aider à comprendre le monde numérique, sans jargon, sans prise de tête, avec un ton clair, saupoudré d’influence geek et pop culture (en témoigne le t-shirt Vegeta de notre animateur)

Pourquoi ce podcast ?

Parce que l’informatique fait partie de notre quotidien, mais reste encore floue pour beaucoup.

- Est-ce que c’est juste votre ordi ou votre smartphone ?

- Est-ce que c’est Internet ? Votre connexion ? Votre drive ?

- Est-ce que c’est tous ces termes qu’on n’ose pas googler ?

- Pourquoi tout le monde parle de l'IA ? Je dois en faire quoi ?

L’informatique, ce n’est pas seulement une machine, c’est un écosystème complexe. Et comme on apprend à conduire avant de prendre la route, on pense qu’il est temps d’apprendre à naviguer dans le numérique.

L’informatique, c’est comme conduire… mais dans un univers parallèle

- Votre ordinateur, votre téléphone, c’est votre véhicule

- Le web, c’est la route

- Les applis, les logiciels, les IA…et tous les autres outils, ce sont les options de votre véhicule (la clim, la radio, le GPS…)

- Les dévs et tout leur écosystème, c’est l’industrie automobile qui collabore avec pleins d’autres personnes pour rendre votre conduite toujours plus fluide

Chaque épisode du podcast est une leçon de conduite numérique. Et pour vous guider, on a un super pilote : Erwan, ingénieur informatique, président de Cool IT et animateur du podcast.

Épisode 1 : l'Internet Zombi existe-t-il vraiment ?

Pour lancer le podcast, quoi de mieux que toute l’équipe Cool IT autour du micro ?

Dans ce premier épisode, on parle d’un sujet fascinant (et un peu flippant) : l’Internet Zombi.

Une théorie du complot qui circule depuis plus de 10 ans, ravivée récemment par l’explosion de l’IA générative et du contenu automatisé. Et si une grande partie du contenu présent sur Internet était vide ? Ou “maintenue en vie” artificiellement par des robots ? Derrière le complot, où se situe la réalité ? Que pouvons-nous faire pour redonner du sens à internet ? Pour protéger les internautes ?

- 🎙️ Fen, analyste & DG de Cool IT

- 🎙️ Florence, développeuse back-end

- 🎙️ Marie, développeuse full stack

- 🎙️ Et Erwan, votre guide dans le labyrinthe tech

Écouter l’épisode 1 : Internet n’existe pas

➡️ Disponible dès maintenant sur Deezer

➡️ Ou sur notre site, en accès gratuit et illimité

Ce que vous allez apprendre dans le podcast Tech IT Easy

- L’informatique expliqué simplement avec des exemples concrets

- Les coulisses du web, du cloud, de l’IA, des réseaux

- Des interviews de professionnelles et professionnels passionnés du numérique

- Un format accessible, fun, régulier (1 épisode / trimestre)

Ce qu'on vous promet dans Tech IT Easy

- Des sujets techs passionnants

- Des invité·e·s super cools

- Un ton décalé

- Et surtout, de quoi mieux comprendre le monde numérique dans lequel on vit

Alors, prêt à (re)découvrir l’informatique autrement ?

Bienvenue dans la galaxie Cool IT 🚀

Abonnez-vous, partagez, parlez-en autour de vous

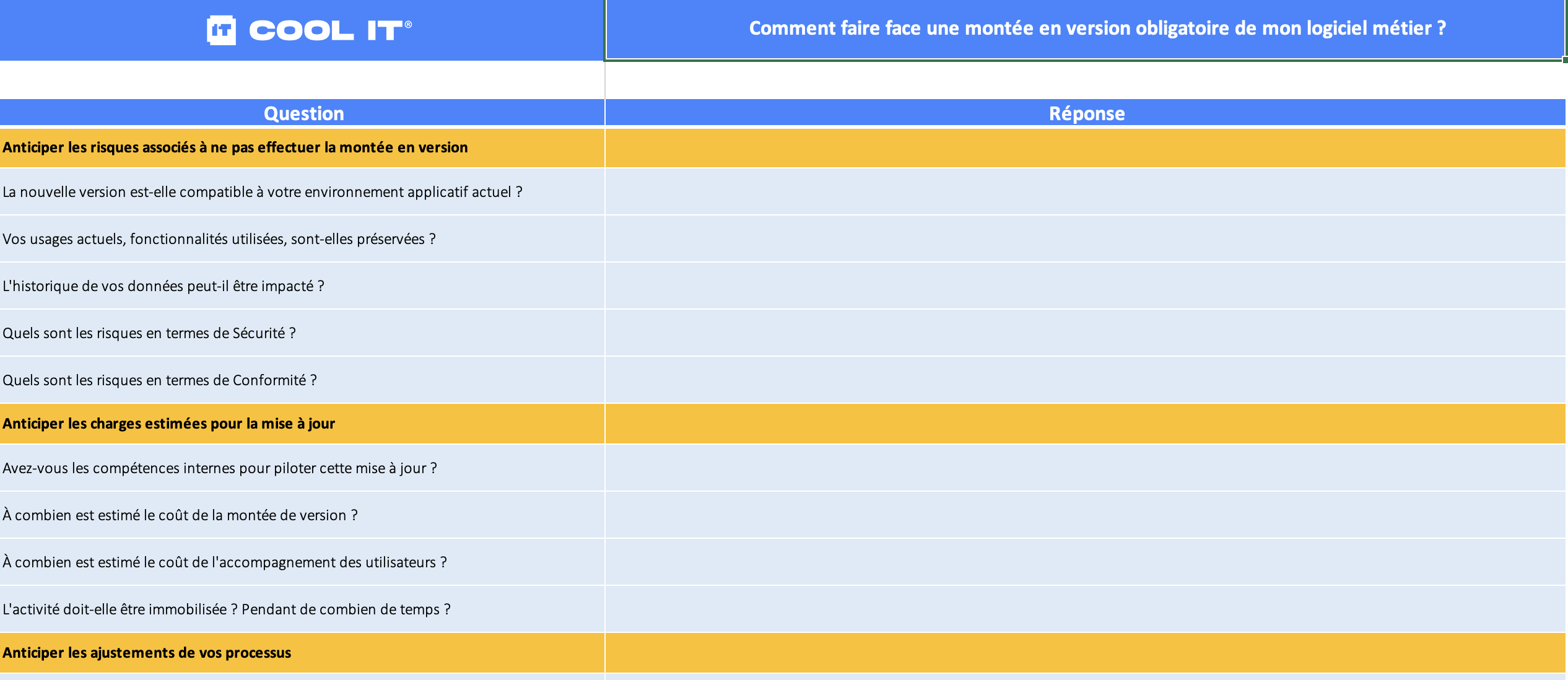

Logiciels obsolètes : comment changer de logiciel avec un historique important ?

Récemment, une personne de mon entourage m’a partagé quelques anecdotes surprenantes sur l’entreprise où elle travaille. C’est une grande PME, bien ancrée dans son secteur, souvent citée comme un modèle d’innovation et de réussite par les PME et TPE locales. Pourtant, au détour de la conversation, j’apprends une nouvelle inattendue : leur éditeur d’ERP vient de mettre la clé sous la porte.

Le plus compliqué ? Aucune mesure n’a été anticipée en interne. Pas de plan B, pas de transition en vue. Une situation délicate, qui peut sembler surprenante à plusieurs égards : comment un éditeur peut-il arrêter le développement de ses produits du jour au lendemain ? Comment une entreprise peut s’en prémunir et rebondir ?

Explorons ensemble les enjeux sous-estimés de l’obsolescence informatique.

Sommaire

#1 – L’obsolescence logiciel, ce n’est pas qu’une histoire de matériel

#2 – Pourquoi est-ce qu’un éditeur arrête-t’il de maintenir ses logiciels ?

#3 – Comment on en arrive là ?

#4 – Concrètement, qu’est-ce qu’on risque à maintenir des logiciels obsolètes ?

#5 – Comment anticiper le vieillissement de vos logiciels professionnels ?

L’obsolescence logiciel, ce n’est pas qu’une histoire de matériel

Sur les 2 dernières années, les feuilles de route de progiciels leaders, ont été fortement marquées par des arrêts de mise à jour, de compatibilité, voire de commercialisation :

- L’éditeur Sage a retiré plusieurs versions de Sage 100, Sage 50 et Ciel

- Cegid a planifié l’arrêt progressif de Quadra Compta, au profit de Cegid Loop

- Microsoft a officiellement validé la mise en arrêt total de Skype pour le 5 mai 2025. Cet arrêt avait été annoncé et progressivement accompagné depuis 2019, au profit de Teams

- Microsoft Dynamics GP, ERP utilisé en TPE et PME, a annoncé arrêter l’application en 2025...

Chez Cool IT, l’obsolescence des progiciels, c’est la moitié de nos accompagnements depuis 2020. On pourrait croire qu’il s’agit de cas isolé, de petites entreprises désorganisées, éloignées du numérique. Et pourtant !

Pas plus tard qu’en 2023, le géant de la distribution Gifi a entrepris une migration vers un nouvel ERP, pour endiguer des problèmes de logiciels métiers vieillissants. Cette transition dantesque a produit des dysfonctionnements nombreux : stocks affectés, retard de livraison en point de vente, ralentissement de l’activité…Ces dysfonctionnements ont par ailleurs généré une dette conséquente, toujours soutenue actuellement par l’état.

Pourquoi est-ce qu’un éditeur arrête-t-il de maintenir ses logiciels ?

L’arrêt des mises à jour d’un logiciel est une situation courante. Dans l’édition de logiciel, il y a plusieurs facteurs qui poussent à arrêter de maintenir un logiciel :

- Les technologies sont devenues obsolètes et ne bénéficient plus de mises à jour officielles

- L'éditeur développe une nouvelle version du logiciel et abandonne progressivement l'ancienne

- Il devient difficile de trouver des développeur·euses maîtrisant la technologie utilisée

- Les coûts de maintenance (serveurs, développement…) deviennent trop élevés

- Le logiciel n’est plus rentable

Un logiciel, même largement adopté et pleinement fonctionnel, n’est jamais garanti de durer. La confiance accordée aux outils informatiques doit rester mesurée, que ce soit vis-à-vis de l’éditeur (sa présence sur le marché, sa santé financière, les technologies employées…) ou des évolutions constantes du secteur de la tech.

Pourquoi continuer à utiliser des logiciels obsolètes ?

L’informatique en entreprise, c’est tout récent. La démocratisation de l’ordinateur dans les PME n’arrive pas avant la fin des années 80, tandis que l’introduction d’internet ne s’établit réellement qu’à la fin des années 90.

En 30 ans, nous sommes passés de l’informatique de bureau basique, avec des ordinateurs lourds et peu connectés, à un monde ultra-connecté, mobile et axé sur les données. En entreprise, l’informatique n’évolue que si le client final évolue. En fonction des territoires, des secteurs Tech ou non Tech, il y a des écarts de transformation numérique, qui peuvent amener à un décalage avec les éditeurs de logiciel. Pour une entreprise qui n’est pas dans la Tech, tant qu’un système tourne, il est normal de ne pas se poser la question de son obsolescence.

- Un historique de données de plusieurs années qu’on ne souhaite pas perdre

- Un manque de temps pour former les utilisateurs sur un nouveau logiciel

- Des habitudes bien ancrées, avec un rapport difficile au changement

- Des liaisons bidouillées et multiples avec ce logiciel, et on ne sait pas ce qu’il va en advenir si on change

- Un manque de compétences numériques à jour

- Un manque de disponibilité pour piloter les évolutions...

Ces raisons sont tout à fait légitimes ! Cependant, utiliser un logiciel obsolète pendant trop longtemps, c’est renforcer un certain nombre de risques qui vont au-delà de l’informatique.

Concrètement, qu’est-ce qu’on risque à maintenir des logiciels obsolètes ?

Les logiciels c’est immatériel, on ne voit pas tout de suite s’il y a de la casse.

D’autant plus que les effets d’un logiciel vieillissant, mettent du temps à se voir. Et quand bien même, on les a identifiés, on met en place des rustines, des détournements pour continuer à les utiliser.

Pourtant, un environnement numérique défaillant peut entraîner des problématiques qui ne sont pas que technologiques :

| 📌 Domaines impactés | 🔍 Détail des impacts |

| Impacts sur la productivité | – Augmentation des tâches chronophages – Écart d’information entre les services – Diffusion de données erronées – Ralentissement des projets – Retards opérationnel qui s’accumulent |

| Impacts sur la relation client | – Retard de livraison – Écart de prix – Stock incorrect – Personnel tendu, qui donne une mauvaise image de l’entreprise |

| Impacts sur les budgets | – Coût du support plus élevé, par manque de personnel qualifié – Temps de support plus long – Maintenance plus fréquente, à des tarifs plus élevés, qu’une technologie à jour |

| Impacts sur la cohésion | – Frustration et perte de motivation – Frein à la collaboration – Clivage entre les générations d’employés et les services – Risque de désengagement pour des entreprises mieux équipées |

| Impacts sur la compétitivité | – Frein à l’évolution des produits/services – Dévalorisation de la marque employeur – Perte de marché |

| Risques cyber accrus | Un logiciel qui n’est plus maintenu par un éditeur, c’est un logiciel avec des failles, qui n’est plus protégé |

| Risques juridiques | Un logiciel ancien, c’est un logiciel qui ne tient plus compte des conformités du droit numérique. En cas de données personnelles compromis, en raison d’un défaut de logiciel, la responsabilité de l’Entreprise peut être engagée |

Comment anticiper le vieillissement de vos logiciels professionnels ?

La responsabilité est partagée ! L’éditeur de logiciel a pour obligation de communiquer ses évolutions majeures, ses changements de tarifs, d’offre, et de prévoir un accompagnement adapté en cas d’arrêt d’un produit.

- Rester informer. Les actualités des éditeurs sont toujours publiques, via un e-mailing, une interface dédiée sur leur site officiel ou le chargé de compte

- Prévoir des audits réguliers des systèmes informatiques permettant de détecter les obsolescences en amont

- Se former aux bases de l’informatique professionnel, afin d’être en mesure de prendre les bonnes décisions

- Sonder régulièrement la satisfaction des salariés, quant à leur matériel et logiciel

Dépassé par l'obsolescence informatique ?

Pour ne pas laisser l’obsolescence de vos outils informatiques compromettre l’avenir de votre entreprise, vous pouvez faire appel à des experts, comme Cool IT, pour une mise à jour stratégique, un audit ou un accompagnement.

Pourquoi l’informatique c’est si compliqué ?

Que ce soit à cause des bugs mystérieux, des temps d’attente interminables, ou des termes incompréhensibles, beaucoup se demandent pourquoi l’informatique est aussi compliqué. Entre le jargon technique, les coûts élevés, et l’impression qu’on n’en finit jamais, il y a de quoi s’interroger. Dans cet article, on va vous montrer qu’en fait, avec la bonne approche, l’informatique peut être compris par tous. Prêts pour quelques astuces pour ne plus redouter le service informatique et comprendre pourquoi tout cela est indispensable ?

C’est parti !

Que cache vraiment un devis d’agence informatique ? aka « L’informatique, c’est trop cher ! »

Faire appel à un prestataire extérieur, comme Cool IT, c’est faire un choix stratégique qui permet aux entreprises d’accélérer un projet important, combler un manque de compétences, ou assurer un projet qui ne justifie pas une création de poste. En gros, soit vous avez suffisamment de budget et de projets pour embaucher des talents en interne, soit vous faites appel à des experts comme nous pour des projets spécifiques, avec un périmètre et un budget délimités.

L’informatique : une activité à risques (mais pas sans solution)

Quand on parle d’informatique, on pense souvent à l’équipement visible : l’écran, le clavier, et quelques logiciels sympas. Mais l’informatique en entreprise, c’est bien plus que ça ! C’est le système nerveux de l’organisation, celui qui fait tourner les processus, gère les données et synchronise les flux de travail.

En gros, c’est ce qui permet au gestionnaire de paie de récupérer les heures pointées, à la machine de découpe de l’atelier de tourner rond, à chaque collaborateur de se connecter où qu’il soit. Ce cerveau numérique, on l’appelle le Système d’Information, on vous en avait parlé dans cette vidéo (on vous la recommande).

Lancer un projet informatique, c’est donc mettre les mains dans le moteur de toute l’organisation. Ça veut dire évaluer et anticiper les risques. Chaque intervention implique de la réflexion, des scénarios d’urgence et des stratégies pour éviter tout pépin. Parce qu’un bug ou un mauvais réglage, ça peut vite faire plus de mal que prévu !

Les dessous du TJM (Tarif Journalier Moyen)

- Le niveau de complexité de la mission

- Le niveau d’expérience des experts demandé

- Les responsabilités engagées par le prestataire

- Le territoire d’action

- Les coûts de fonctionnement

Le TJM couvre donc bien plus que la mission en elle-même : ce n’est pas “le prix d’une journée” mais l’assurance d’un service complet et qualifié.

L’informatique, c’est un peu comme une course de fond, pas un sprint Aka « Pourquoi ça prend toujours si longtemps ?! »

L’informatique, c’est un domaine qui évolue à la vitesse de la lumière. Entre les nouvelles technologies, les approches qui changent, et la sécurité à bétonner, il y a toujours de la recherche (R&D) à effectuer avant de lancer tout projet.

De l’importance de la réflexion…

Penser un projet informatique, c’est un peu comme visualiser un iceberg. Dans le développement d’un outil, il y a la face visible que l’utilisateur voit et la face immergée. Ce que l’utilisateur aperçoit, c’est l’outil qui roule bien, pratique, et qui simplifie tout. Mais ce qui prend vraiment du temps, c’est la phase de conception, les méthodologies, les flux de données, bref, tout ce qui fait tenir l’outil et qui est invisible.

Prendre le temps de réfléchir en amont d’un projet, c’est gagner du temps et éviter les aller-retours d’ajustement. Car plus le projet est réfléchi dès le départ, moins il y aura de modifications en cours de route.

... à la réalité du terrain

Un projet informatique, ce n’est pas une page blanche. Si le système informatique est vieux, ou mal adapté, il va falloir faire quelques révisions avant de s’attaquer au projet. Par exemple, pas de logiciel de compta automatisée si votre facturation n’est pas encore digitalisée. Cette réalité du terrain peut allonger les délais, ajouter des risques, et parfois même amener à redéfinir les besoins initiaux.

Enfin, comme dans tout projet, le succès dépend de la collaboration. Plus les échanges sont fluides entre tous les acteurs (agence, client, partenaires), plus le projet a des chances d’aboutir rapidement, et dans de bonnes conditions.

La communication dans l’informatique, un art qui mérite d’être affiné ! aka « Avec vous, c’est jamais clair ! »

On le sait, l’informatique a son propre langage. Chez Cool IT, on préfère une approche simple, sans jargon technique, parce qu’on croit à la transparence. Malheureusement, cette approche de l’accompagnement n’est pas apprise dans tous les formations informatiques, ni généralisée dans toutes les entreprises numériques.

La communication, un art à maîtriser

Quand on assiste à une réunion avec des prestataires informatiques, on a parfois l’impression de plonger dans un brouillard de jargon incompréhensible. Oui, certains prestataires aiment jouer avec cette complexité pour garder le client dans l’ombre, le rendant dépendant et incapable de prendre des décisions sans leur aide. Mais, il ne faut pas oublier qu’il y a aussi des informaticiens qui ne sont pas formés à rendre les choses claires. La communication, ce n’est pas un cours au programme des écoles d’informatique, et parfois, les techniciens oublient que le client ne parle pas le même langage.

Un manque de formation côté client

Du côté des clients, on observe souvent un certain mépris envers l’informatique, considérée comme une contrainte par manque d’attractivité, parce que l’informaticien subit des préjugés sociétaux, et parce qu’il y a des résistances face aux changements technologiques. Pourtant, l’informatique est un pilier essentiel de l’entreprise. Chaque collaborateur a la responsabilité de se former, pour être en mesure d’exprimer correctement un besoin, déceler les prestataires peu fiables, et comprendre son rôle dans le succès des projets.

Ne vous laissez pas embarquer par la magie de l’informatique : faites vos recherches, essayez de comprendre par vous-même, et gardez à l’esprit que l’informatique offre des outils, pas des solutions miracles. Pour éviter les pièges :

- Demandez des explications claires : tout le monde a le droit de comprendre.

- Posez des questions précises et n’hésitez pas à demander des exemples concrets.

- Cherchez à identifier les red flags : si on vous répond toujours de manière vague, c’est le signe d’un manque de transparence.

- Structurer vos besoins en amont : formaliser vos besoins par écrit, sous forme d’expression de besoin, de cahier des charges…Plus vous êtes précis, plus nous sommes en mesure de dimensionner correctement nos offres

L’informatique, c’est comme un coffre-fort : il faut des garanties de sécurité aka « Comment je peux être sûr que c’est safe d’externaliser ? »

On va se le dire tout de suite : en informatique, que ce soit en interne ou en externe, le risque zéro n’existe pas. Si les technologies avancent et se renouvellent vite, les cyber risques aussi.

Les sujets de sécurité peuvent paraître lourd et coûteux, mais en prenant le réflexe de questionner vos prestataires et vos équipes, vous pouvez transformer cette expérience en un véritable atout pour votre entreprise, et ce, par des habitudes simples :

- Poser des questions : Si quelque chose n’est pas clair, demandez des explications. C’est votre droit, vous payez pour ça !

- Tester la sécurité : Vous pouvez tout à fait faire auditer vos prestataires, ou leur demander des rapports d’audit sur leur niveau de sécurité

- Protéger vos données : Vous n’êtes pas sûr d’être dans les clous ? Sécuriser vos données en interne, avant de les ouvrir à des prestataires externes

- Poser vos conditions : Soyez clair sur les droits d’accès à vos données. VPN, prêt de matériel, verrouillage d’accès, profil d’habilitation...

- Choisir un prestataire qui travaille avec des partenaires européens : Plus c’est local, plus c’est transparent !

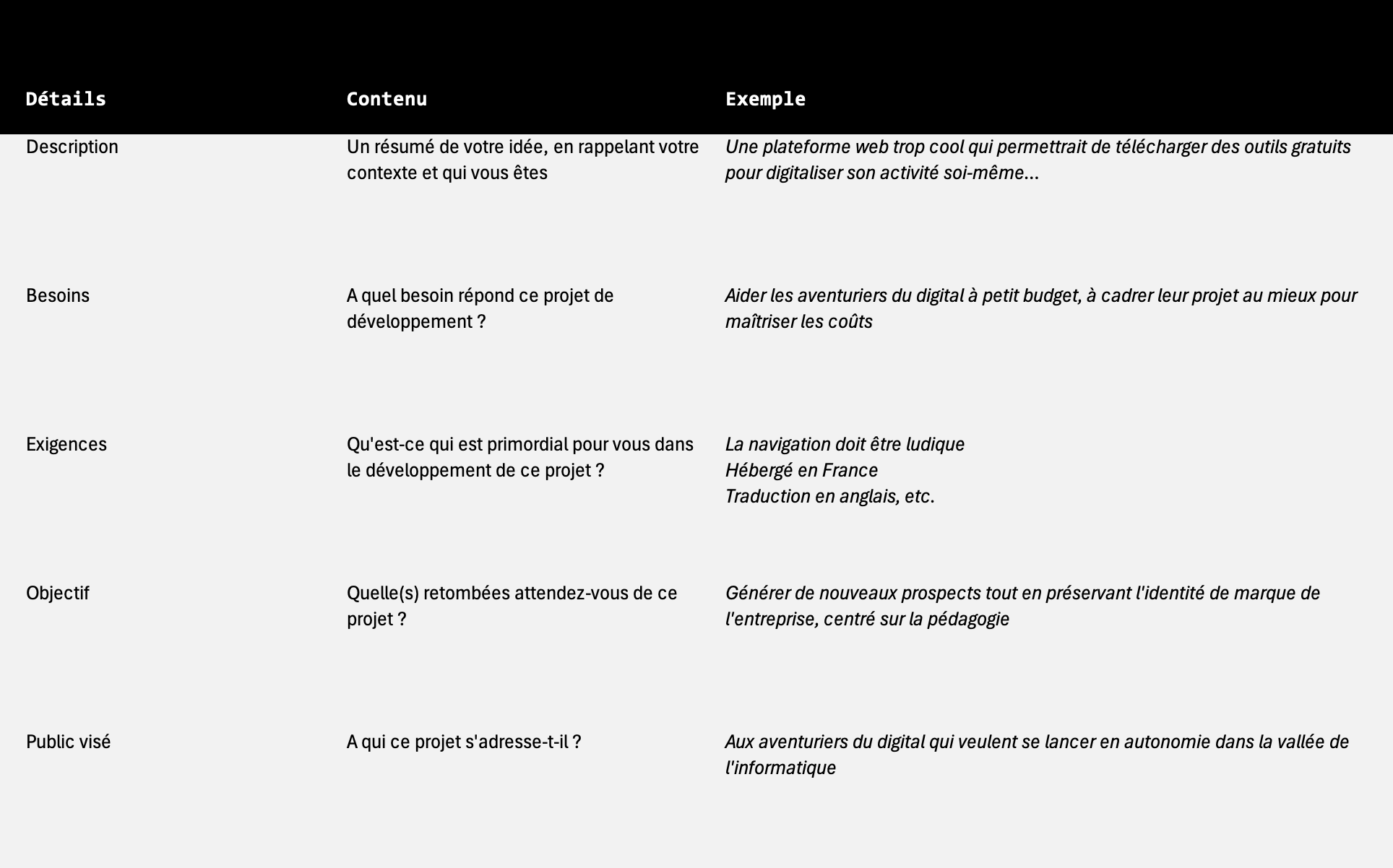

Vous hésitez à externaliser ? Notre outil vous guide !

Vous avez un projet web en cours, mais vous hésitez sur la meilleure approche ? Faut-il externaliser ? Totalement ou en partie ?

Gagnez du temps et prenez les bonnes décisions avec notre outil sur-mesure ! Ce cahier des charges vous aide à structurer votre projet, à lancer les développements et à trouver les meilleurs prestataires. Un outil clé en main pour passer à l’action et garantir la réussite de votre projet.

Cool Kit, c'est notre bibliothèque d'outils gratuits !

Cool Kit a été créée pour aider les professionnels à pré-digitaliser leur activité et cadrer leur besoin. Un blocage ? Une question ? La Cool Team est là pour vous aider, à chaque étape de votre projet !

Transformez l’externalisation en levier de croissance pour votre entreprise, contactez-nous !

Who Run The Tech 2024 : Ce que les dev’ de la Cool Team ont appris

En novembre dernier, la Cool Team a empaqueté son goûter et sa trousse de crayons, direction Rennes pour faire le plein d’enseignements auprès des speakeuses de Who Run The Tech. On vous l’avait dit dans notre newsletter (faut la lire, vous ratez un truc), on ne sort pas souvent de nos bureaux, mais quand on le fait, on ne rigole pas avec nos choix d’événement.

Ça fait un moment, mais ce n’est jamais trop tard quand il y a quelque chose à transmettre

Nos développeurs ont ainsi pu tester le degré de leur savoir sur différents domaines allant de la cybersécurité aux pratiques du craft, en passant par des approches de code pure, de conception, d’organisation du travail. Parce que c’est aussi, et surtout ça, le métier de dév, c’est entraîner sa curiosité, cultiver la remise en question de ses acquis, et nourrir ses compétences auprès de ses pairs.

Erwan, Florence et Marie vous proposent un top 5 des conférences auxquelles ils ont pu participer tout au long d’une journée d’événement comptabilisant pas moins d’une trentaine de conférences, quickies et ateliers. On va vous parler des choses qu’on a apprises, celles qui nous ont marquées et ce qu’on compte faire de ces nouveaux savoirs dans notre métier de tous les jours.

On n'a pas pu tout voir, mais on a assisté à tout ça

JAMing with Performance - Alex Palma

Erwan, notre Cool ingénieur, a assisté à la conférence d’Alex Palma, développeuse font-end chez Zenika Brest, portant sur la Jamstack.

De quoi on parle ?

La Jamstack, acronyme de Javascript API Markup, est une approche, une architecture utilisée pour construire des sites web. Elle a été créée en 2015 par Mathias Biilmann, PDG de la firme de cloud computing Netlify.

L’objet de la conférence mettait en lumière l’obsolescence critiquée de cette architecture. Décrite comme « trop vieille » et « plus adaptée » par les développeurs, notamment face aux évolutions du secteur (les sites ultra personnalisés et très dynamiques), ou à l’apparition de frameworks plus modernes comme Next.js, entre autres.

Qu’est-ce qu’on a appris ?

Aujourd’hui, la Jamstack est encore massivement utilisée, sans que cette étiquette soit forcément collée sur ses lignes de code. C’est une pratique qui est entrée dans les fondements du développement front-end, pour en faire complètement partie. Elle permet notamment de travailler sur un front autonome et autosuffisant, permettant de créer des applications réfléchies sous l’angle de l’écoconception.

La désuétude n’est pas une caractéristique de la Jamstack qui reste pertinente pour des projets relativement simples et statiques, comme des sites vitrine, des landing pages, ou la création de blogs. L’approche se révélera moins adaptée pour des projets interactifs, où le dynamique est omniprésent.

Qu’est-ce qu’on va appliquer ?

L’adage « Être statique par défaut et appliquer de la complexité s’il faut » est une pratique intéressante mise en avant par Alex qui propose de profiter de la Jamstack pour ce qu’elle a à offrir d’efficace et de stable, à savoir minimiser les couches successives de dynamismes quand il n’y a pas d’objectif concret.

TDD, décortiqué, pratiqué, démystifié - Jacqueline Rwanyindo

Nos deux développeuses Florence et Marie sont pu participer à l’atelier proposé par Jacqueline Rwanyindo, Ingénieure logiciel, chez Ippon Technologies abordant la pratique du TDD.

De quoi on parle ?

Le TDD est une pratique Craft qui permet de concevoir des logiciels par itérations successives très courtes. Chaque itération est réalisée grâce à la résolution d’un problème dédié, via l’exécution de tests, et la prise en compte de feedback. Le code n’est créé qu’en dernière étape, et a pour vocation d’être le plus simple possible.

L’une des pratiques les plus courantes, et les plus répandues en TDD, est le « Baby Steps », expliqué lors de l’atelier via la réalisation du kata FizzBuzz.

Qu’est-ce qu’on a appris ?

Le kata met en lumière l’importance de la rédaction de tests en amont de la rédaction du code. Prévoir ses tests permet de :

- Alléger la charge mentale

- Organiser son travail

- Gagner du temps pour produire un code de qualité, puisque cette réflexion force les développeur.eures à anticiper les anomalies

Qu’est-ce qu’on va appliquer ?

La rédaction de listes de tests est une pratique que l’on compte appliquer dans nos méthodologies, suivant deux temporalités : en phrase de conception et en phase de développement (production de code).

Améliorer l'implémentation du feature flip pour réussir à avoir du flow - Dorra Bartaguiz

Nous étions plusieurs membres de l’agence à assister à cette conférence, quelque peu intrigués par le titre et encore plus par le contenu. Dorra Bartaguiz, CTO chez Arolla, a magiquement transformé l’utilisation du « feature flip » en une liste de do’s and dont’s, pour finalement ne nous donner qu’une seule et bonne raison d’utiliser cette fonction : éviter de le faire. Malin.

De quoi on parle ?

Le Feature flipping est un mécanisme permettant d’activer, ou désactiver une fonctionnalité directement en production, sans avoir à re-déployer du code.

Qu’est-ce qu’on a appris ?

Le feature flipping s’avère parfois problématique. On le déploie pour contrer les conséquences d’un code mal conçu, pour activer/désactiver un bout code non terminé, ou activer/désactiver une fonctionnalité qui vient d’être livrée, mais qui ne correspondrait pas à la demande du client.

Dorra Bartaguiz a créé cette conférence dans le but de désamorcer la mauvaise utilisation du feature flip, mais aussi et surtout, d’améliorer son utilisation chez les dévs.

Elle a présenté différentes méthodes de mise en action du feature flip, qui sont courantes, et plus ou moins saines comme :

- Trunk base developpement : Travailler sur le tronc commun du code, pas de branches

- Branch base development : Utiliser une seule feature par branche, avec un merge en fin de développement

- Livraison partielle : Éviter l’effet tunnel pour réduire le cycle de vie des branches

- Activation selon contexte : Activer/désactiver selon des situations, des déclencheurs précis

- Dépendance externe : Activer/désactiver des fonctions selon les usages des utilisateurs finaux

Pour ne pas succomber à la solution de facilité, Dorra propose une alternative sécuritaire et pérenne : le Circuit breaker.

Qu’est-ce qu’on va appliquer ?

Même si, de base, la technique du feature flip est peu utilisée dans les principes de développement de nos Cool Devs, elle reste une méthode intéressante de part ce qu’elle révèle. Elle appuie l’importance de réfléchir avant de coder. Réfléchir sa conception est essentiel pour éviter l’abus du feature flip, qui en plus de rendre impossible la maintenance d’une application, ne permet pas de créer du code simple et clair.

La réflexion de la conception passe par le découpage des tâches en amont, l’implication du Métier et des Utilisateurs finaux, méthodo déjà largement inscrite dans nos principes de dev, mais qu’on peut étoffer grâce au mind mapping.

Décodons nos pipelines : Comprendre pour mieux déployer - Hafsa Elmaizi

Nos trois développeurs ont assisté à la conférence de Hafsa Elmaizi, Développeuse Back-End chez SII, pour tenter d’en apprendre plus au sujet des pipelines CI/CD.

De quoi on parle ?

Un pipeline est une série d’étapes à suivre lorsqu’on déploie du code, qui permet de vérifier la qualité du code, sa sécurité et sa fiabilité. Les pipelines permettent également de déployer automatiquement le code sur un serveur.

Qu’est-ce qu’on a appris ?

Comprendre ses pipelines, c’est cool ! Savoir écrire ses pipelines, c’est encore plus cool ! Généralement pris en charge par les DevOps, la configuration de pipeline par les développeur.euses comporte de nombreux avantages :

-

- Responsabilisation des équipes de développement sur le déploiement

- Alignement des équipes de dev et devOps

- Détection et résolution rapide d’erreurs de déploiement

- Optimisation sur la qualité de code

- Anticipation et adaptabilité en cas d’incident et autres

Grâce à cette compétence, on peut facilement :

-

- Lancer des tests unitaires & d’intégration

- Réaliser des tests de charge

- Tester différents niveaux de sécurité (code, dépendance, etc.)

- S’assurer des livraisons continues vérifiées

Qu’est-ce qu’on va appliquer ?

Des templates de configuration de pipelines existent et ils pourraient se révéler intéressants à étudier, dans le cadre de nos projets futurs.

Représentation des scénarios d'attaques avancées - Valérie Viet Triem Tong

Notre développeuse-to-be Marie a assisté à la conférence de Valérie Viet Triem Tong, Professeure en Cybersécurité à la CentraleSupelec, et chercheuse, sur les scénarii plus ou moins longs d’attaques sur des systèmes d’information.

De quoi on parle ?

Valérie Viet Triem Tong propose de plonger avec elle dans son sujet d’étude de prédilection, sujet auquel elle a déjà dédié 10 ans de sa carrière, les APT.

APT signifie « Advanced Persistent Threats », et désigne un attaquant avec un objectif, qui va prendre le temps nécessaire, parfois des années, pour s’infiltrer dans un SI. Les APT sont les attaques les plus difficiles à reconnaître et à anticiper. Ce type d’attaque étant très peu documentée du fait du protectionnisme des entreprises sur cette typologie de crise interne.

Qu’est-ce qu’on a appris ?

Malgré le manque de ressources et de data, un Cyber Kill Chain est créé en 2011, permettant d’identifier plusieurs étapes dans les attaques APT :

- Entrée dans le SI par une des nombreuses entrées : à ce stade, l’attaquant ne sait pas vraiment où il se trouve, et doit donc « explorer » autour de lui

- Propagation dans le réseau : prendre le maximum d’informations, jusqu’à trouver le service cible, souvent de manière visible

- Il disparaît, travaille en parallèle pour simuler l’attaque grâce aux infos qu’ils a récupérées. Cette phase d’essai/erreur peut durer des semaines, mois ou années avant de produire une version « finalisée » d’intrusion

- Il revient avec son attaque consolidée

Bien que les premiers modèles apparaissent, le manque de données réelles freine la recherche. En effet, une application attaquée sera très souvent immédiatement, ne permettant pas de garder une photo de l’instant T de l’attaque.

Pour remédier à cette pénurie, Valérie Viet Triem Tong lance un appel aux entreprises favorables à un travail avec son équipe, dans le but de faire avancer les recherches scientifiques pour faire évoluer le modèle, en collaboration avec Pirat/’) ;, son collectif de chercheur.euses.

Qu’est-ce qu’on va appliquer ?

Les conseils simples, mais efficaces, de Valérie sur les réflexes cybers accessibles :

– Changer son mot de passe régulièrement

– Éviter les doublons d’identifiants

– Mettre en place routine régulière de ces changements

Autant de pratiques que l’on souhaite enseigner de manière systématique à nos clients, comme un devoir professionnel, notre serment d’Hippocrate à nous.

EN RÉSUMÉ

Who Run The Tech s’affirme, année après année, comme un événement incontournable dans le paysage de la tech, grâce à la richesse de ses interventions et à sa vision inclusive et engagée. En donnant la parole à des femmes expertes du secteur, cet événement ne se limite pas à transmettre des savoirs : il agit comme un levier de changement, en mettant en lumière les problématiques d’inclusivité et leurs conséquences sur l’innovation. Une initiative inspirante qui, au-delà de rassembler, invite chacun et chacune à repenser le futur de la tech de manière plus juste et équitable.

Who Run the Tech ? Elles ! Et on est allé leur parler

IA explicable et sororité

Cécile Hannotte, Data Scientist chez OnePoint, nous a parlé des enjeux de la transparence des IA. Le sujet de sa conférence « IA-404 : Explication not found« nous éclaire sur la démarche d’une IA qu’on entraîne à se justifier. Elle aborde aussi avec nous l’importance de la sororité dans le monde de la tech

Utiliser TestContainers

Adriana Nava Aguilar, développeuse et consultante chez Néosoft, aborde à notre micro son rôle en tant qu’ambassadrice du réseau Women TechMakers avant de répondre à notre problématique d’uniformisation des tests. Sa conférence, « TestContainers : un allié pour faire des tests d’intégration sans douleur », propose de revoir les fondamentaux de cet outil.

La Jamstack, c'est obsolète ?

Alex Palma, développeuse front-end et consultante chez Zenika, nous parle du challenge qu’a représenté la création de sa conférence « JAMing with Performance ».

Ces astuces de dev' qui n'en sont pas

Amy Ndiaye est développeuse web chez Younup. Elle a créé la conférence « FBI (Fausse Bonne Intégration) : ces astuces et bonnes pratiques qui sabotent vos sites et applications web » dans le but de réduire le nombre de tickets récurrents, notamment lorsqu’on touche à l’accessibilité d’un site web

N'utilisez pas le feature flipping

Dorra Bartaguiz, CTO chez Arolla, a développé sa conférence « Améliorer l’implémentation du feature flip pour réussir à avoir du flow » à la suite d’échanges à propos du feature flip sur les réseaux. Elle en tire une présentation proposant une alternative saine à cette pratique

Les jeux vidéos inclusifs

Noélie Roux est Engineering Manager, et aussi membre de l’association Game’Her qui promeut l’inclusivité dans les secteurs du jeux vidéo et du streaming. Cette seconde activité l’a amené à créer sa conférence « Succès débloqué : rendre son jeu vidéo accessible ».

In Mob we trust

Marjorie Aubert et Manon Carbonne, toutes deux développeuses web chez Comet et Shodo, font également parti du meetup Mob Programming France. Elles partagent avec nous leur passion pour le mob programming, ses avantages, ses bénéfices et ses possibles

La cyber pour tous

Valérie Viet Triem Tong est Professeur en Cybersécurité à CentraleSupelec, elle est aussi responsable d’une équipe de recherche appelée PIRAT\’);. On lui a demandé de nous donner, selon elle, les réflexes à avoir en termes de cybersécurité pour bien protéger son smartphone, son ordi, mais aussi, les autres utilisateurs.

A-t-on besoin de l\'IA au travail ? Le guide pratique 2024

Quand on évoque l’utilisation des IA au travail, il est important de se rappeler qu’il n’est pas obligatoire de basculer sur du 100% système IA. Il est aussi possible d’activer des fonctionnalités intégrées à ce qu’on a déjà : extension de navigateur web, fonctionnalités des outils de PAO, de traitement de texte, de visioconférence… Il y a de fortes chances que vous utilisiez déjà l’IA…sans le savoir.

S’il s’avère que vous n’en utilisez vraiment pas, mettre en place des systèmes IA, comme n’importe quel changement informatique, requiert des réflexions en amont.

En fonction de vos habitudes et des normes de votre secteur, tout n’est pas forcément adapté. Ces systèmes doivent vous aider à améliorer l’existant, sans être une surcharge.

Quels sont les bénéfices de l’IA sur le travail quotidien ? Les risques ? Qu’est-ce que je peux utiliser en fonction de mon cœur de métier ?

Tour d’horizon (non-exhaustif) des systèmes IA qui peuvent valoir le coup !

Sommaire

#1 – Des bénéfices de travailler avec des IA…

#2 – … aux risques souvent minimisés.

#3 – Les questions à se poser avant de travailler avec une IA

#4 – Pour vous aider à répondre

#5 – Quelques exemples concrets

Des bénéfices de travailler avec des IA…

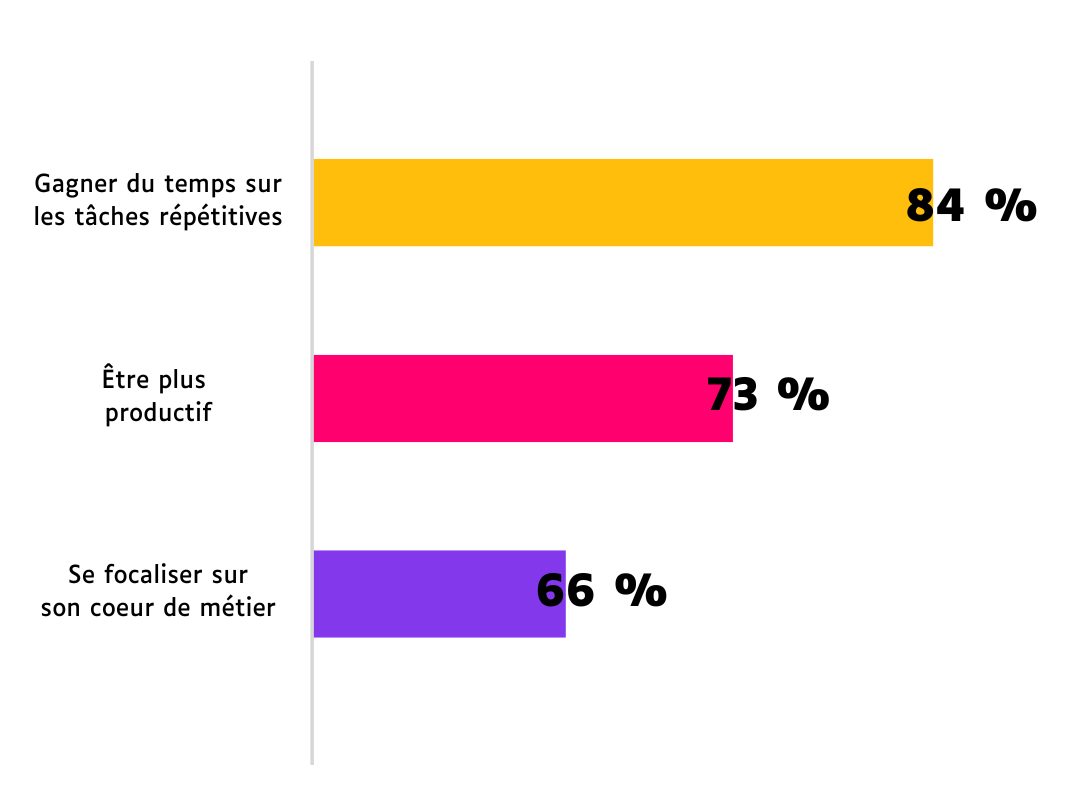

Depuis 2023, Hubspot (CRM) questionnent ses utilisateurs sur leur relation à l’IA :

Dans les bénéfices les plus mis en avant, on retrouve également :

- une aide à la prise de décision, notamment en la rendant plus rapide et réactive,

- une réduction des erreurs humaines et un gain de temps permettant la prise de recul,

- la gestion du stress et la concentration.

…aux risques souvent minimisés.

Même si l’IA peut réduire nos erreurs, elle n’exclut pas qu’on continue d’en faire ! En effet, l’IA tire son apprentissage de nos propres données. Si une erreur se glisse dedans, il y a un risque qu’elle se propage.

Pour éviter de propager des erreurs, plusieurs bons réflexes :

- Vérifier systématiquement les sources utilisées par l’IA

- Contrôler systématiquement les contenus générés

- Mettre en place un protocole cyber incluant l’usage des IA

- L’anonymisation des requêtes et des fichiers

- Cartographier les données sensibles à ne pas divulguer

Le manque de vérification n’entraîne pas qu’une propagation d’erreur au sein de l’entreprise, mais peut aussi présenter un cyber-risque. Vérifier ce que l’IA nous transmet n’est qu’une première bonne pratique. Il faut également contrôler la sûreté de l’IA elle-même en termes de conformité.

Les questions à se poser avant de choisir une IA

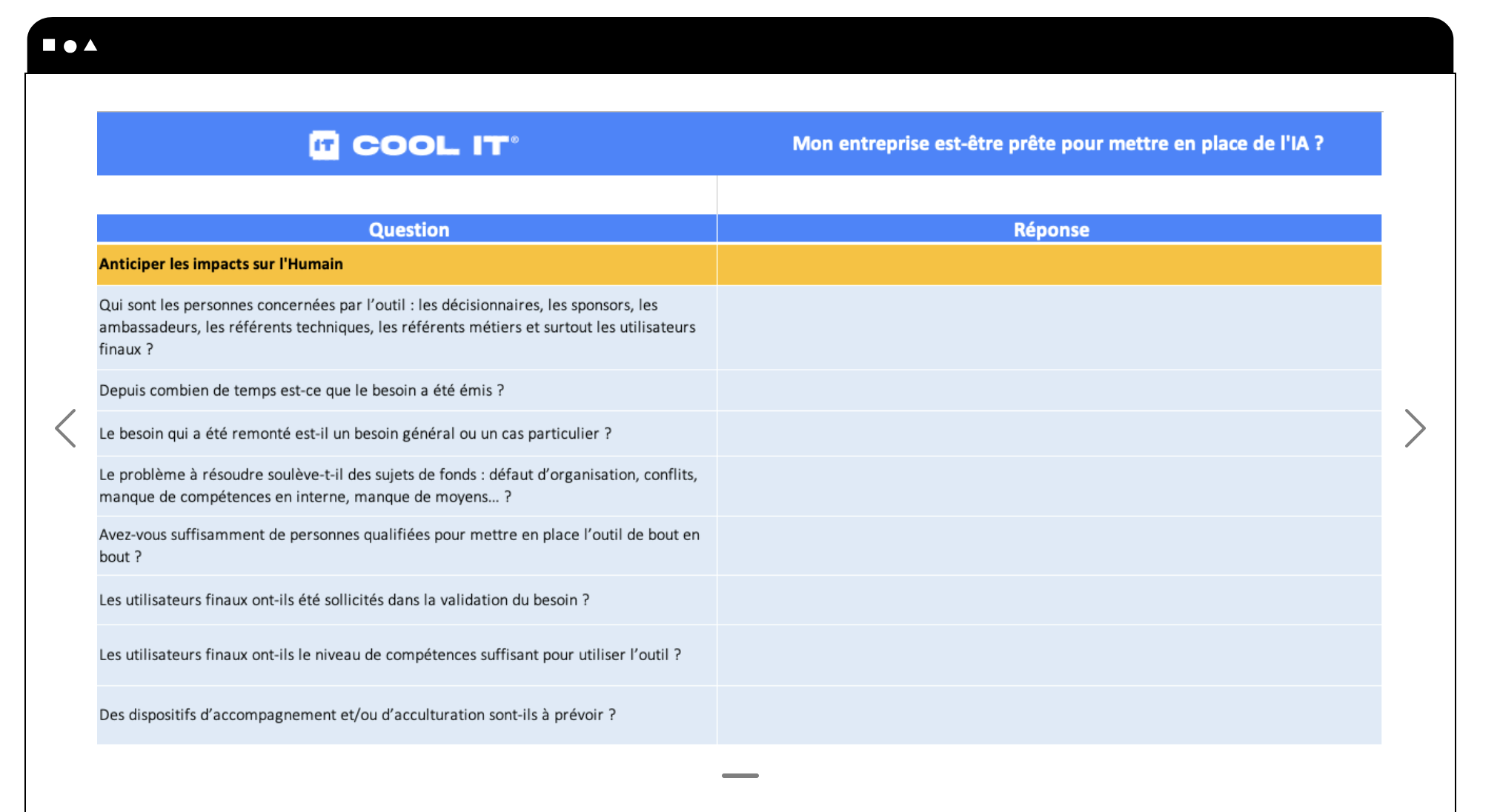

Avant d’utiliser une fonctionnalité incluant de l’IA, plusieurs questions à se poser ! Chez Cool IT, c’est la méthode 4P !

On part du postulat qu’une nouvelle technologie n’opère pas que des changements technologiques. Elle fait évoluer 4 piliers de l’entreprise :

- L’humain : Est-ce que je suis à l’aise avec ce type d’outil ? Mes collègues ? A-t-on besoin d’être formé ?

- L’organisation : Sommes-nous disponibles en ce moment pour tester un nouvel outil ? Nos process sont-ils formalisés ? Complets ? Satisfaisants ?

- La stratégie : Quels sont nos objectifs ? Qu’est-ce que l’IA doit nous permettre d’améliorer concrètement ? Avons-nous du budget à accorder à ça ?

- La technique et la sécurité : Notre informatique est-elle adaptée à cette technologie ? Est-elle à jour ? Quelles données devons-nous protéger avant de basculer ?

Pour vous aider à répondre

On ne va pas vous laisser partir sans solution !

Parmi nos Cool Kit, nous avons mis au point un diagnostic qui vous permet d’évaluer si une IA peut représenter un avantage pour votre activité.

Grâce à ce diagnostic, vous disposerez d’une bonne base d’informations pour valider si c’est ce le bon moment pour amorcer ce changement.

Si mon activité le permet, j'utilise quoi ? Pour faire quoi ?

| 🎯 ACTIVITÉ | 🛠️ SOLUTION IA |

| Avec les collègues, on n’arrive pas toujours à rédiger de bons comptes-rendus de réunion | Fireflies.IA, Otter AI |

| Je dois faire régulièrement des présentations en visio et je ne suis pas à l’aise en face caméra, ou avec ma voix | Synthesia, Eleven Labs |

| Je fais beaucoup de veille et je n’ai pas toujours le temps de rédiger des synthèses de ce que je lis | ChatGPT, Claude ou PI.AI |

| Je cherche à rendre l’information plus inclusive | Inclusi |

| J’ai besoin de générer des sous-titres sur des vidéos | CapCut |

| J’ai besoin de retours immédiats pour mieux communiquer à l’oral | Poised |

| Je suis développeur•euses, et j’ai parfois du mal à trouver la bonne approche quand je conçois | Github Copilot, Amazon Code Whisperer |

| Je dois créer des supports de communication, mais je n’ai pas de base de graphisme | Canva |

| Mon entreprise a plein de bases de connaissances éparpillées, je dois les centraliser | Guru |

| Je suis dyslexique, et je dois écrire régulièrement, ce qui me stress | MerciApp |

| Je ne suis pas à l’aise avec mon anglais | Grammarly |

| J’ai besoin de créer des présentations mais j’ai parfois du mal à structurer mes idées | Gamma |

| Je suis commercial.e et je dois souvent écrire les mêmes mails | Blaze.today |

| Je fais des sites Wordpress et je me noie souvent dans les documentations des plugins | Code WP |

| Je veux produire des vidéos explicatives, mais je ne sais pas créer de vidéos | Heygen, Synthesia |

EN RÉSUMÉ

Les outils boostés à l’IA peuvent représenter de vraies opportunités, à condition qu’on sache bien ce qu’on souhaite en tirer !

Il n’est pas nécessaire d’adopter ces technologies si elles ne résolvent pas un problème spécifique, ou si elles créent plus d’inconvénients que de bénéfices à l’entreprise.

C’est une réflexion à mener en amont : les IA ne sont pas des solutions, mais des outils. Ce qui est pertinent pour vos pairs, ne l’est pas obligatoirement pour vous.

Les offres sont tellement vastes, qu’il y a forcément un outil adapté. Et s’il n’y en pas, peut-être que ce n’est pas encore le moment, ou que vous avez déjà ce qu’il faut à recalibrer !

Relax, on est là pour vous

N’hésitez pas à échanger avec nous sur le sujet ! Que vous questionniez la maturité de votre activité à utiliser des IA, ou envisagiez d’en activer, nous serons ravis de vous guider

Pour aller plus loin

- Rapport Hubspot : https://blog.hubspot.com/marketing/state-of-ai-report

- Etude McKinsey’s « State of AI in 2023 » : https://www.mckinsey.com/

- IA & RH : https://www.lepont-learning.com/fr/intelligence-artificielle-rh/

- Microsoft France – « L’IA dans le milieu professionnel »

L\'intelligence artificielle : Histoire, Réalités et Fantasmes

L’intelligence artificielle est sur toutes les lèvres. Qu’il s’agisse de prédictions apocalyptiques ou de promesses de révolutions technologiques : l’IA fascine autant qu’elle inquiète. Les spéculations sur ces IA super-intelligentes, autonomes et capables de remplacer l’Humain sont au cœur de tous les talk-show, de tous les argumentaires journalistiques, de tous les débats en repas de famille.

On nous demande souvent de prendre position sur le sujet d’ailleurs, et on admet que l’exercice n’est pas facile pour nous. Vous commencez à nous connaître, chez Cool IT, c’est toujours « ni oui ni non ». On en a déjà parlé sous le prisme de la cybersécurité et de la vulgarisation de jargon.

Cependant, il semblerait que vous attendiez plus de ressources de notre part pour rassurer tonton José persuadé que « L’IA va nous détruire », ou contenir Sadia du marketing convaincu que « Si on s’y met pas, on est mort ! », sans trop savoir ce que votre entreprise pourrait faire avec.

Pour répondre à José comme à Sadia, nous souhaitons vous apporter un éclairage factuel au cours d’un voyage à travers l’histoire de l’IA, depuis ses origines mythologiques jusqu’à ses développements contemporains. Nous allons vous donner des bases de réflexion pour vous aider à comprendre ce qu’est l’IA, ce que vous pouvez en faire, ce que vous faites déjà !

Sommaire

#1 – Une histoire millénaire : l’IA avant l’IA

#2 – La naissance de l’IA moderne : un croisement inattendu

#3 – L’IA, carrefour de disciplines

#4 – L’IA au quotidien depuis le Web 2.0

#1 - Une histoire millénaire : l'IA avant l'IA

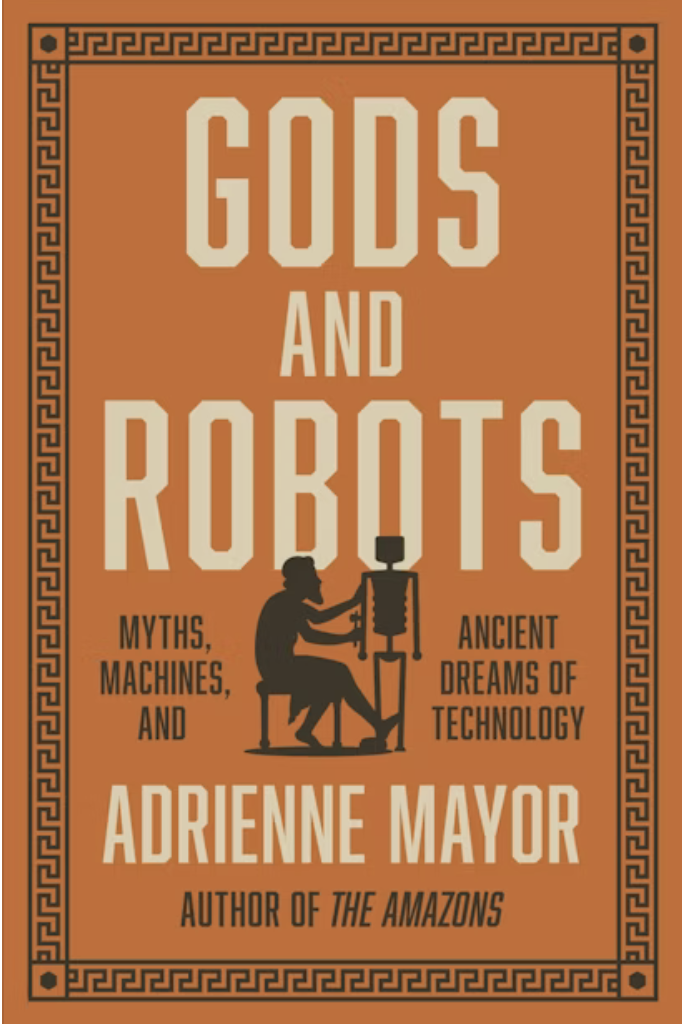

Bien que le terme « Intelligence Artificielle » n’ait fait son apparition qu’en 1950, son concept existait déjà dans l’inconscient humain depuis des décennies. Légendes des hommes mécaniques d’Héron d’Alexandrie, ou les récits mythologiques comme Talos, automate de bronze construit par Héphaïstos, témoignent déjà de la fascination humaine pour la création d’entités autonomes.

Adrienne Mayor, chercheuse à l’université Stanford, explique dans son ouvrage Gods and Robots que des automates apparaissent même dans des textes classiques tels que l’Iliade. Depuis la nuit des temps, l’Humain n’a eu de cesse de poursuivre cette chimère qu’est la création d’une entité intelligente, qui serait son égale. Jusqu’au jour où, par accident, cette entité s’est révélée possible.

« Au fil de l’Iliade, on rencontre de nombreux automates, des objets qui agissent d’eux-mêmes. Par exemple, les navires des Phéaciens se pilotent de manière autonome, des trépieds se meuvent pour servir le vin aux dieux de l’Olympe, des soufflets automatiques aident Héphaïstos dans son travail métallurgique. Ce dieu s’est même fabriqué un groupe de robots-servantes taillés dans de l’or »

Adrienne Mayorn, « Gods and Robots : Myths, Machines, and Ancient Dreams of Technology » (2028), Princeton University Press

#2- La naissance de l'IA moderne : un croisement inattendu, de la simulation à l'apprentissage

L’émergence de l’IA telle que nous la connaissons aujourd’hui n’était pas prédestinée, mais résulte d’une série de découvertes fortuites.

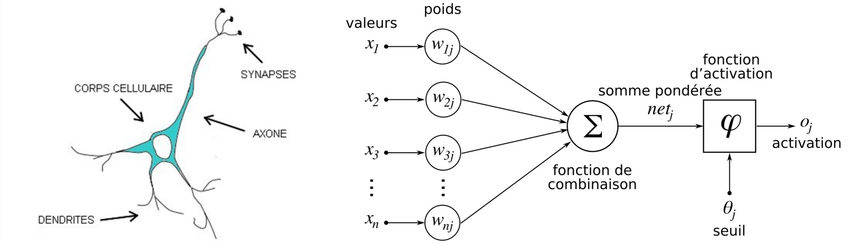

On remonte le temps ! Nous voilà en 1940. Norbert Wiener, chercheur en mathématiques appliquées, travaille sur divers projets militaires en plein cœur de la Seconde Guerre mondiale. L’un de ses travaux porte sur la création d’un nouveau système de défense contre les aéronefs, système pouvant prévoir la trajectoire d’un avion pris pour cible, en modélisant le comportement du pilote. Ce travail révéla l’ignorance de l’époque sur le fonctionnement du cerveau humain et aboutit à la découverte révolutionnaire du neurone.

Simultanément, le mathématicien et cryptologue Alan Turing travaille secrètement avec son équipe sur l’opération Ultra. Projet qui visait à créer une machine permettant de décrypter les communications allemandes émises par les machines Enigma (d’ailleurs, on vous conseille fortement le film « The Imitation Game » qui retrace à merveille cette histoire incroyable). Cette machine appelée « Bombe » n’est rien d’autre que l’ancêtre de l’ordinateur.

Sans lien apparent, ces deux découvertes vont fusionner sous la houlette des neurologues Warren McCulloch et Walter Pitts. Ces derniers se lancent dans un projet de modélisation du neurone humain via des systèmes mathématiques. C’est la naissance du « neurone formel », embryon de l’IA.

Structure d’un neurone biologique vs artificiel

En 1951, Marvin Minsky créa le SNARC, un simulateur de réseau neuronal capable de reproduire le comportement d’un rat apprenant à se déplacer dans un labyrinthe. Cinq ans plus tard, le programme Perceptron fut mis au point, permettant à une machine d’apprendre à distinguer des éléments visuels. Il semble désormais possible d’éduquer la machine grâce à la programmation informatique.

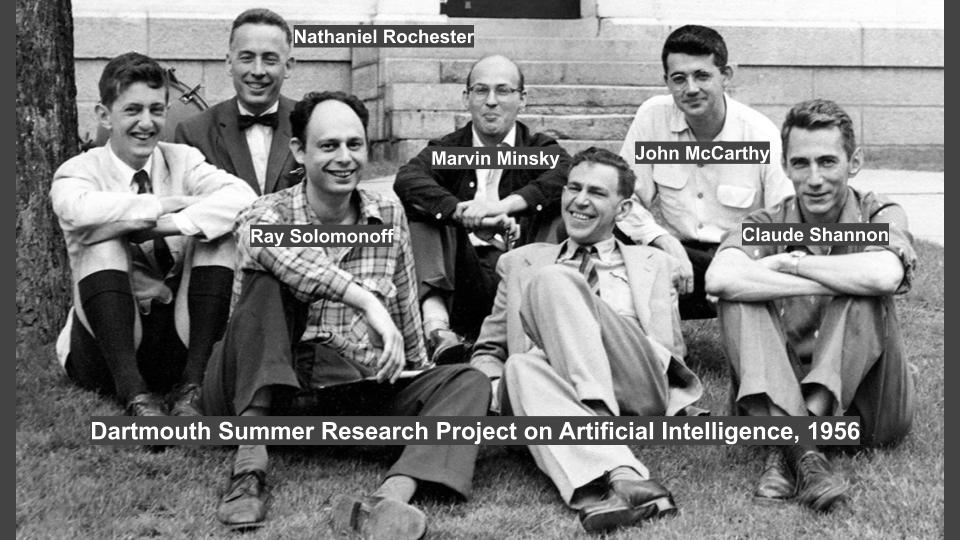

Avancées technologiques de guerre, neuroscience et informatique nourrissent au fur et à mesure ce qui deviendra l’IA en tant que domaine scientifique à part entière. Ses fondements s’officialisent à Dartmouth en 1956, pas en tant qu’outil technologique, mais en tant que discipline scientifique.

Photo des pères fondateurs de l’IA, prise lors de la conférence de Dartmouth

L’IA devient alors une opportunité de rassembler chercheurs et chercheuses autour de la volonté de comprendre le fonctionnement de l’humain, par la copie de ses mécanismes, mais pas que, la discipline devient également une opportunité de faire accélérer la recherche de manière plus globale, en diversifiant ses sources de financement.

#3 - L'IA, carrefour de disciplines et opportunités d'accélération de la Recherche

Les avancées scientifiques grâce à l’intelligence artificielle (IA) au cours des 50 dernières années sont vastes et couvrent de nombreux domaines qui vont plus loin que la simple génération d’images et de textes.

Biologie, astronomie, sociologie, linguistique, mathématique… Chacune de ces disciplines a contribué à développer la recherche autour de l’IA, et l’IA, en retour, a également permis des progrès dans ces mêmes domaines, sans pour autant remplacer ses expert•e•s.

Voici quelques exemples de ces progrès, qui ont probablement eu des impacts sur nos vies, bien avant ChatGPT :

- Biologie : accélération de la découverte de médicaments notamment grâce aux algorithmes d'apprentissage

- Physique et astronomie : les algorithmes d'IA sont une aide précieuse au traitement de quantité de données réceptionnées par les télescopes

- Chimie et matériaux : les simulations et la génération par IA peut aider à peuvent prédire des interactions d'atomes

- Écologie et climat : les algorithmes d'apprentissages couplés à l'analyse d'image facilitent la surveillance des écosystèmes et l'analyse de données capturées par des drones, capteurs ou satellites

- Mathématiques et informatique : les algorithmes permettent d'aider à résoudre des calculs complexes, notamment pour de l'optimisation de flux logistiques

- Neurosciences : les recherches autours des systèmes de neurones contribuent à mieux comprendre les mécanismes des maladies neurologiques, comme Alzheimer ou Parkinson

- Économie et sciences sociales : les différents modèles d'apprentissage aide à analyser de grandes quantités de données sur les comportements humains, à des fins d'étude

- Robotique : les différents concepts d'apprentissage permettent d'augmenter les capacités des robots pour explorer des environnements difficiles, comme l'espace, les océans profonds ou les zones de catastrophes naturelles

- Médecine : en chirurgie, les robots assistés par IA permettent de plus en plus d'interventions plus précises, et optimisent les temps d'opération, assurant de meilleures conditions de récupération pour le patient

En somme, l’IA a servi de catalyseur dans pratiquement tous les domaines scientifiques. En permettant des analyses plus rapides, des prédictions plus précises et des modèles plus sophistiqués, pour soulager l’humain des tâches ingrates, au profit de l’analyse et de la prise de décision.

L’aspect inédit de la bulle IA, dans laquelle nous sommes, c’est la mise en application publique d’IA génératives qui sont loin d’être fiables et éthiques. Mais surtout, qui se nourrissent du Web et de sa multitude d’informations pas toujours véridiques, pas toujours neutres.

En exploitant le Web comme base d’informations, nous transmettons à ces modèles d’IA nos préjugés structurels, notre héritage historique et culturel, ainsi que les biais profonds de l’humanité.

Mais pas de panique ! Nous sommes déjà passés par là, et comme d’autres modèles d’IA avant Dall-E et Claude, il a fallu passer par cette période de doute et d’hystérie avant de les cadrer correctement.

#4 - L'IA au quotidien depuis le Web 2.0

| Quelques branches de l’IA | Description |

| 🧠 Apprentissage automatique | Apprendre à partir de base de données, de manière plus ou moins encadrée : suggestion de publicité, de musique, de trajet en voiture |

| 🗣️ Traitement du langage naturel | Permettre aux ordinateurs de comprendre et générer le langage humain. Pas exemple, quand vous demandez à Chat GPT de résumer cet article de presse pour vous |

| 👁️ Vision par odinateur | Donner aux machines la capacité de « voir » et de comprendre le contenu visuel, pour piloter un véhicule ou analyser une image médicale |

| 🤖 Robotique | Créer des machines physiques autonomes, pour des tâches précises. Ce robot qui tond la pélouse, pour que vous puissiez faire vos mots croisés tranquilou sur le canapé |

| 🎨 IA créative | Doter les machines de capacité de création, à partir d’une base d’images ou de vidéos : Dall-E, Midjourney, … |

| 😊 IA émotionnelle | Comprendre et simuler les émotions humaines. On les retrouve notamment intégrées aux robots qui nous servent des boissons au restaurant, dans certains jeux vidéos, ou appli de simulation de relation. |

Chaque version de ces outils se heurte à de nombreux défis, à chaque lancement : les régulations étatiques, les cadres légaux, les attentes des utilisateurs, les impératifs des entreprises, les contraintes technologiques et les ressources disponibles.

De nombreux projets ont émergé, pour ensuite être abandonnés, comme l’IA de recrutement d’Amazon, l’IA Tay de Microsoft, ou encore Watson, l’IA d’IBM dédiée au traitement des cancers. Même des assistants virtuels populaires comme Siri et Alexa ont traversé des phases de « bad buzz » avant d’être optimisés. Cela montre que l’IA, bien qu’elle progresse rapidement, est encore dans une phase d’évolution où les itérations successives permettent d’affiner ces technologies pour répondre aux exigences complexes du monde réel.

Les MidJourney, Dall-E, Claude et ChatGPT d’aujourd’hui ne sont pas des versions définitives. Les problématiques techniques, sociales et sociétales, que ces outils abordent, feront l’objet de régulations progressives. Elles nous donneront un cadre d’usage de plus en plus sécurisant et adapté aux mondes d’aujourd’hui.

EN RÉSUMÉ

Il serait réducteur de penser l’intelligence artificielle avec dualité. Elle n’est ni bonne ni mauvaise en soi. Elle est un miroir de nos propres comportements, valeurs, et préjugés. Elle reflète les complexités et les travers de notre propre nature.

Au-delà de tous les espoirs et inquiétude qu’on peut lui attribuer, l’IA n’est pas une révolution ni une menace, c’est surtout un super moyen de comprendre le fonctionnement humain, tout en faisant avancer d’autres disciplines de la Recherche.

Son impact dépendra de l’usage que nous en ferons : pour améliorer nos vies, ou pour créer de nouveaux dangers. Nous avons tous une certaine responsabilité en tant qu’utilisateur, de nous questionner et de nous informer sur les outils utilisant l’IA. Comment pouvons-nous, à notre échelle, améliorer l’entraînement des IA pour les rendre plus éthiques ? Quel comportement devons-nous adopter lors de l’utilisation de ces outils ? Comment pouvons-nous garantir les règles d’éthiques, tant dans notre consommation de la data que dans sa création, tout en sachant qu’elle finira par être ingérée par les IA ?

POUR ALLER PLUS LOIN

Vous vous posez des questions sur l’usage de l’IA en entreprise ? Vous avez des questions en matière de d’IA et de sécurité au sein de votre organisation ? Contactez-nous ! Nous nous ferons un plaisir de répondre à vos questions

Pour aller plus loin

- Recherches du professeur Frédéric Fürst, Université d’Amiens : https://home.mis.u-picardie.fr/~furst/docs/3-Naissance_IA.pdf

- That’s IA.com : https://www.thats-ai.org/fr-CH

- Data Science Institute : https://datascience.uchicago.edu/news/nsf-awards-20-million-to-build-ai-models-that-predict-scientific-discoveries-and-technological-advancements/

- Science Exchange : https://scienceexchange.caltech.edu/topics/artificial-intelligence-research?utm_term%C2%A0

- France Culture : https://www.radiofrance.fr/franceculture/aux-origines-de-l-intelligence-artificielle-1738879

- « Gods and Robots », Adrienne Mayor, (2018)

- « Préjugés contre les femmes et les filles dans les grands modèles de langage », étude de l’UNESCO

- « Artificial Intelligence – The Revolution Hasn’t Happened Yet » par Michael Jordan (2018)

- « Algorithmic Bias Detection and Mitigation: Best Practices and Policies to Reduce Consumer Harms » par Ben Green et Lily Hu (2018)

- « Artificial Intelligence: A Guide for Thinking Humans » par Melanie Mitchell (2019)

Médiatisation des cyberattaques : quelle influence sur les habitudes des e-consommateurs ?

À l’heure où l’on médiatise de plus en plus les incidents de sécurité et les alertes de cyberattaque (phishing, malware…), on est venu à se demander si cela venait à influer sur les habitudes de navigation des internautes, initiés ou non à la sécurité :

- Est-ce que cela entraîne de nouveaux usages ?

- Quels effets sur la navigation ? Quels effets sur l’achat en ligne ?

- De quels critères faut-il tenir compte pour rassurer ?

Pour répondre à ces interrogations, nous avons réalisé une enquête en ligne, diffusée sur Instagram, LinkedIn, et directement à notre réseau réparti entre l’Île-de-France, la Bretagne et la Nouvelle Aquitaine. L’objectif étant de rassembler des profils de personne, de la plus experte en cybersécurité, jusqu’à la personne le moins à l’aise avec ce sujet. Nous avons récolté 199 réponses.

#1 — L’âge n’a pas d’influence sur les niveaux de connaissance

Ce qui a le plus d’effet sur ces appétences sont le milieu professionnel, celui de l’entourage ainsi que de mauvaises expériences (arnaque, défiance…)

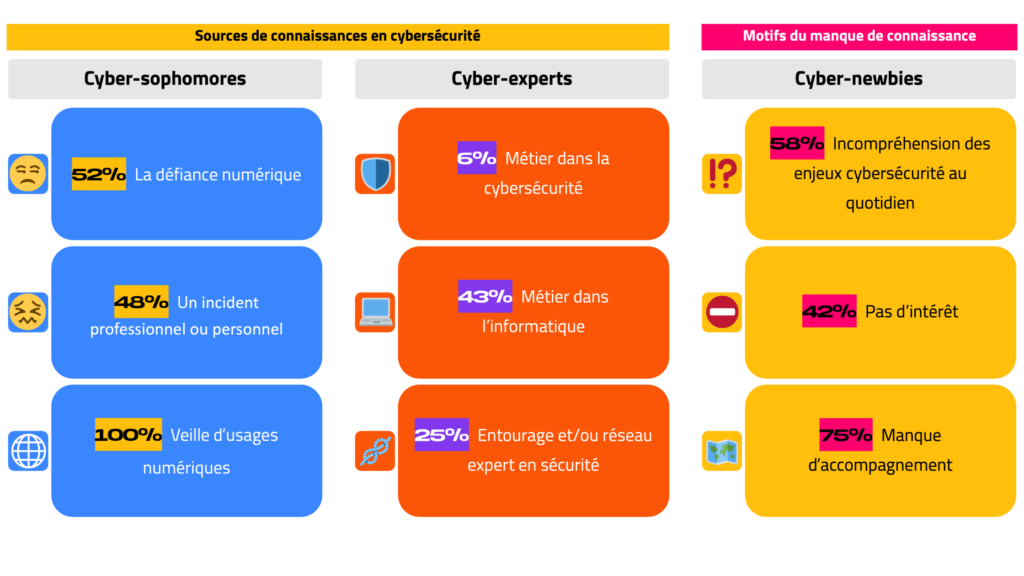

Cette tendance nous a permis de répartir les répondants en 3 catégories :

- Les cyber-experts (33%), personnes qui maîtrisent la majorité des enjeux de la cybersécurité du quotidien ;

- Les cyber-sophomores (47%), personnes qui appliquent des pratiques de sécurité, sans être des experts ;

- Les cyber-newbies (20%), personnes qui reconnaissent manquer de bonnes pratiques.

Sources de connaissances

des cyber-experts :

- 6% exercent un métier dans la cybersécurité ;

- 43% exercent un métier dans l’informatique ;

- 25% bénéficient d’un entourage et/ou d’un réseau qui les sensibilise régulièrement.

Sources de connaissances

des cyber-newbies :

- 58% ont du mal à comprendre les enjeux de la cybersécurité au quotidien ;

- 42% ne s’y intéressent pas ;

- 75% considèrent qu’iels manquent d’accompagnement.

Sources de connaissances

des cyber-sophomores :

- 52% ont acquis des connaissances en cybersécurité du quotidien, motivés par leur défiance numérique ;

- 48% ont acquis des compétences, à la suite d’un incident professionnel ou personnel ;

- 100% ont cherché des réponses et des solutions, en mettant en place des rituels de veille d’usages numériques.

La majorité des cyber-experts tirent leurs connaissances soit de leur milieu professionnel, soit celui de leur entourage. Pour les cyber-sophomores, il y a 2 tendances : une défiance pour le numérique, qui poussent à être naturellement vigilant, ou l’assimilation de nouveaux réflexes à la suite d’un cyber-incident. Concernant les cyber-newbies, les trois-quarts estiment que leur manque de connaissance, viennent d’un manque d’accompagnement.

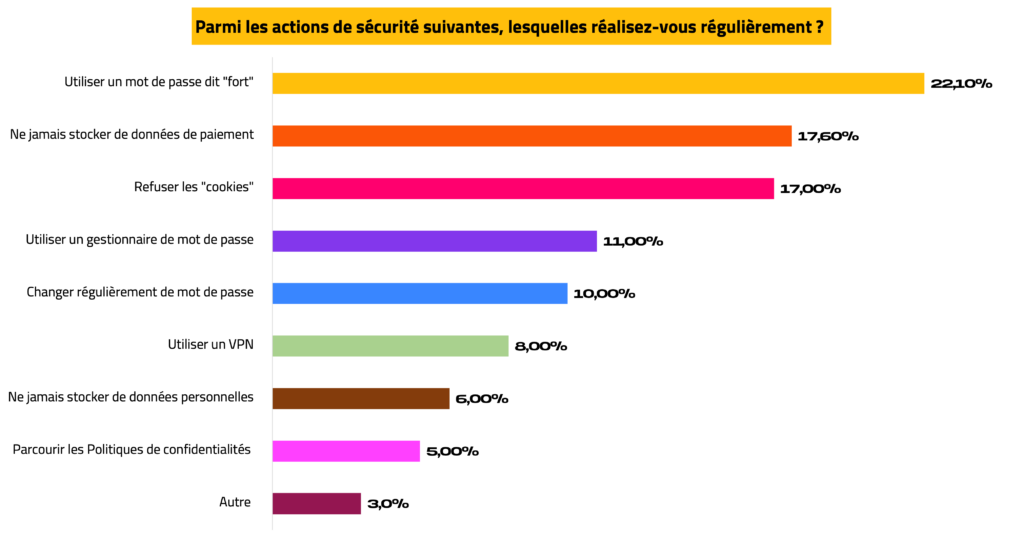

#2 – Rituels de protection

La gestion et la protection des mots de passe sont les actions les plus courantes.

Les répondants qui ont sélectionné « Autre », ont complété leur sélection par les actions suivantes :

- Mise à jour régulière ;

- Privilégier le SSL ;

- Mettre en place une double-authentification ;

- Utiliser un e-mail dédié pour les achats ;

- Utiliser un service tiers de paiement : Paypal, Revolut, Lydia…

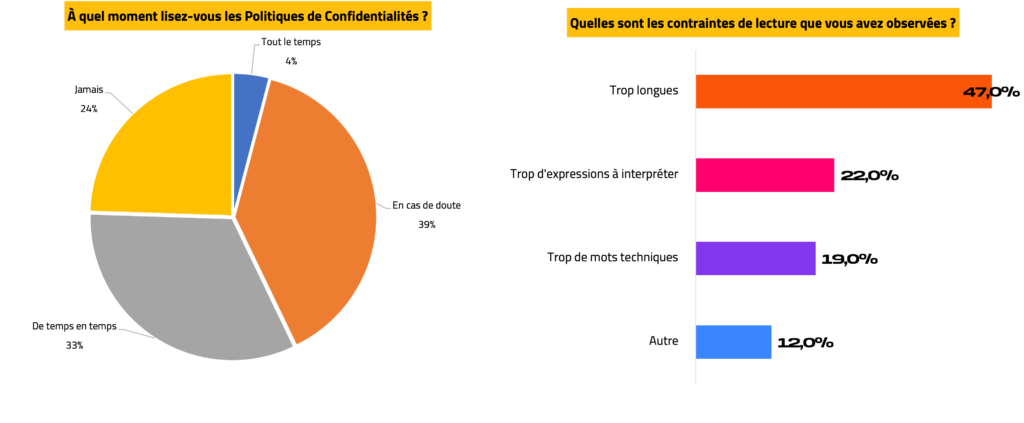

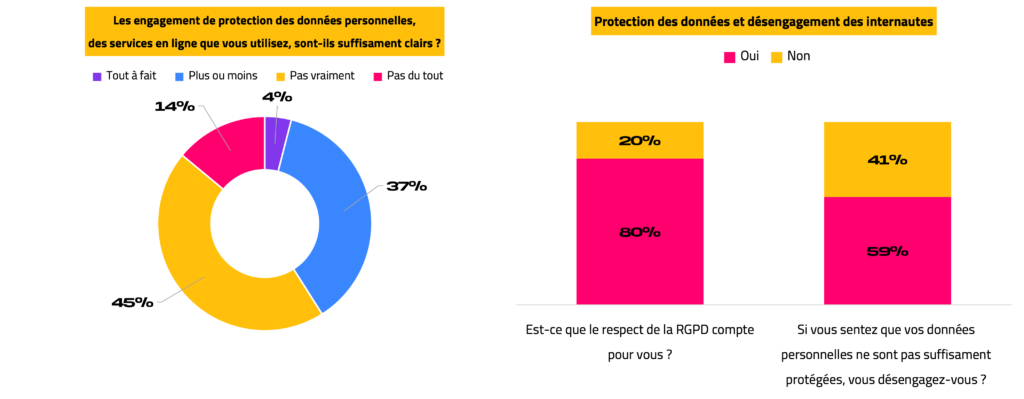

#3 – Sentiment de protection, fiabilité du paiement et désengagement

Pour la quasi-moitié des répondants (47%), les Politiques de confidentialité sont contraignantes à lire, à cause de la longueur des textes, qui décourage la lecture. Pour d’autres (41%), c’est davantage le jargon technique et les tournures à interpréter, qui découragent. Cependant, consulter la Politique de confidentialité reste une pratique assez courante quand il y a une mise en doute d’un service (39%).

Parmi les répondants qui ont choisi « Autre » (12%), il a été précisé les contraintes suivantes :

- Fait pour ne pas être lu ;

- Ne précise pas le traitement des données par des tiers ;

- Pas adapté au « commun des mortels » ;

- Sensation de ne pas avoir le choix.

Plusieurs questions concernant le respect du RGPD ont été également posées, afin de comprendre l’effet du RGPD sur les usages des répondants. La majorité d’entre elleux (81,6%) considèrent les services qu’iels utilisent, comme flous à ce sujet. Pourtant le respect du RGPD est bien un moteur d’adhésion et d’engagement (80%). En effet, la moitié des répondants (59%) a déclaré s’être déjà désengagée de services, qui semblaient ne pas protéger correctement les données personnelles.

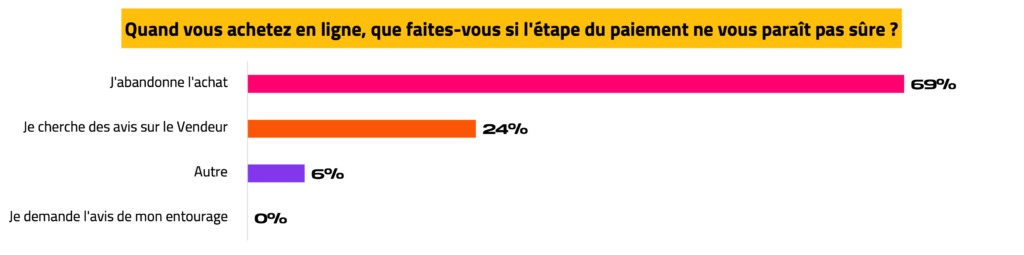

Enfin la fiabilité et l’apparence de l’étape de paiement joue un rôle dans le processus d’achat. Une interface qui ne paraît pas sûre conduit à l’abandon du panier (69%), ou à une suspension de l’achat pour aller récolter des avis sur le Vendeur (24%).

Enfin la fiabilité et l’apparence de l’étape de paiement joue un rôle dans le processus d’achat. Une interface qui ne paraît pas sûre conduit à l’abandon du panier (69%), ou à une suspension de l’achat pour aller récolter des avis sur le Vendeur (24%).

La défiance des internautes envers un service en ligne n’est pas systématique, elle est généralement motivée par :

- La clarté des politiques de protection de la donnée ;

- La traçabilité des données personnelles ;

- La fiabilité du parcours de paiement ;

- L’aspect de l’interface de paiement ;

- La fiabilité du Vendeur, validée par des avis.

Quant au désengagement (résiliation, abandon du panier…) il n’intervient qu’en l’absence d’informations sur un Vendeur, qu’en cas de manquement aux règlementations, ou l’absence de marqueur de fiabilité des interfaces de paiements.

#4 – Avis, fiabilité et bouche-à-oreille

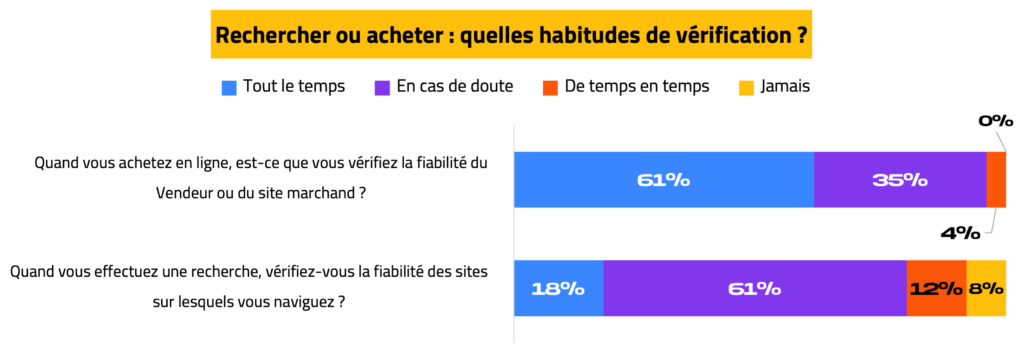

Pour plus de la moitié des répondants (61%), vérifier la fiabilité d’un site dépend de l’objectif principal de la visite : rechercher ou acheter.

Si l’internaute est seulement en recherche d’informations, le site n’est vérifié qu’en cas de doute. En revanche, si l’objectif est d’acheter, vérifier la fiabilité du Vendeur (ou du site marchand) est systématique.

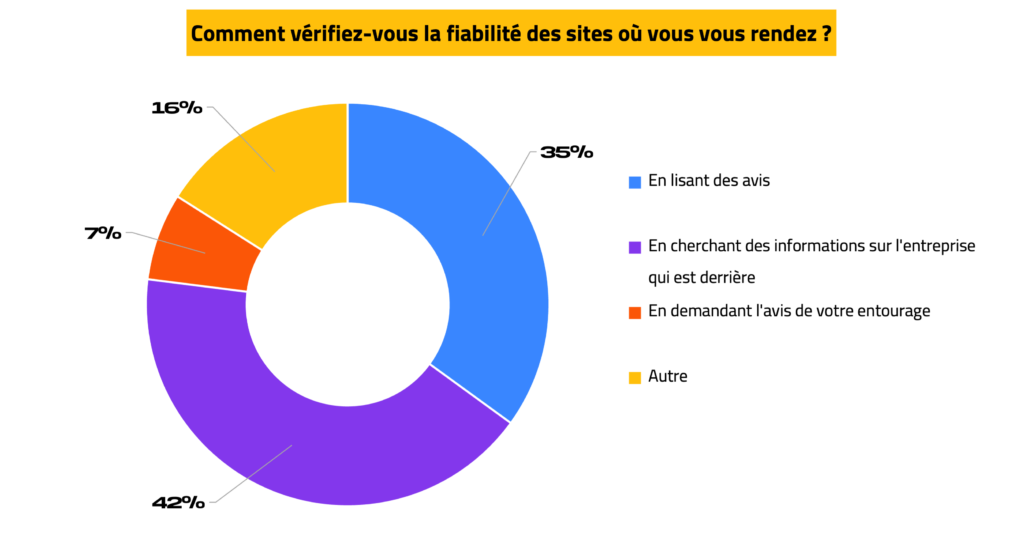

Concernant les sources de vérification, les informations qui permettent d’identifier l’entreprise ou le Vendeur sont plus souvent recueillies (42%), que l’avis de l’entourage (7%).

Quant à l’entourage, ses alertes font l’objet de vérification préalable (73%), avant d’éventuellement se désengager (24%).

L’existence d’informations, sur la structure propriétaire d’un site (nom de l’entreprise, immatriculation, marque, équipe), semble être un critère plus rassurant, que les avis en ligne, ou les alertes de l’entourage.

L’action de vérification varie en fonction de l’objectif de navigation :

- Si l’internaute cherche à récolter des informations, la vérification n’intervient qu’en cas de doute ;

- Si l’internaute cherche à acheter un produit ou un service, la vérification est systématique avant l’achat.

À propos de la notion « en cas de doute », il y a plusieurs critères :

- L’esthétique du site ;

- La clarté des conditions générales de vente ;

- La traçabilité des produits ;

- Le langage employé ;

- L’absence d’avis ;

- L’absence d’une équipe humaine ;

- L’absence de structure claire (entreprise, marque, ambassadeur…).

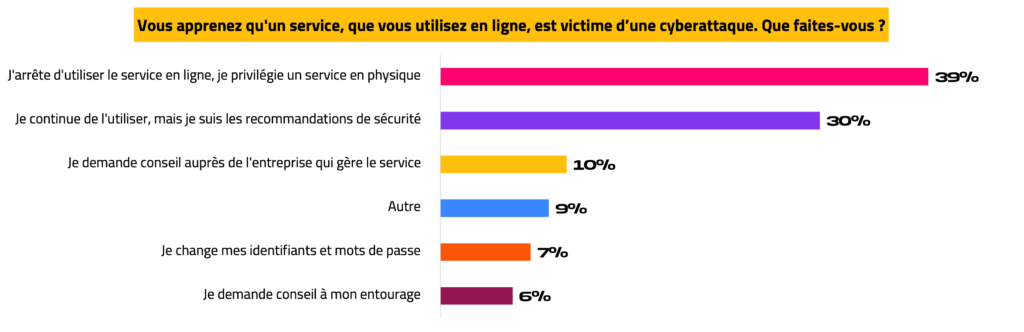

#5 – Effets de la médiatisation d’un cyber-incident

Les répondants, ayant choisi « Autre », ont ajouté les réactions suivantes :

- Vérifier si l’incident n’a pas eu de répercussion sur d’autres services ;

- Attendre de voir des effets concrets avant de réagir.

La divulgation d’un cyber-incident n’est pas source de désengagement, mais de changement de canal d’accès. De plus, certains internautes s’en remettent à l’entreprise compromise, afin de connaître ses préconisations de réaction.

#6 — Les victimes de cyberattaque et/ou arnaque réagissent en misant sur la communication

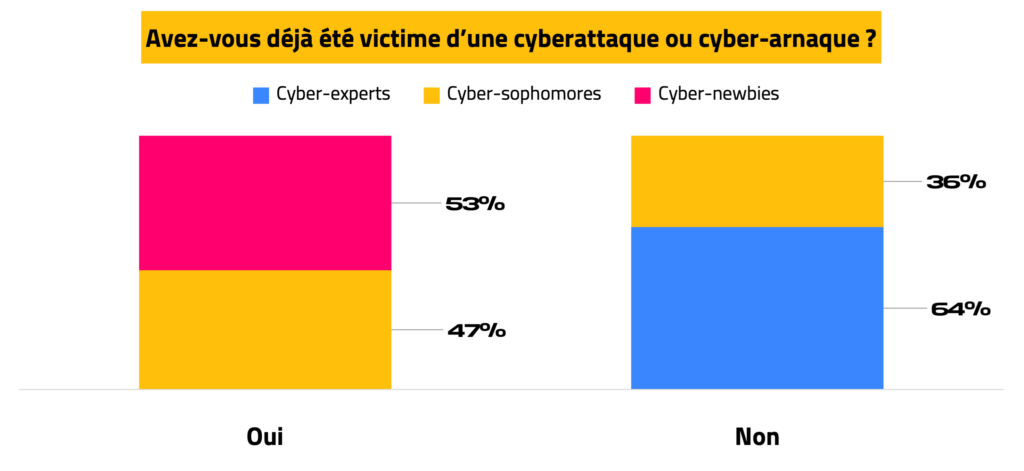

Parmi les répondants, 14% ont déjà été victime d’une cyberattaque ou d’une arnaque, et sont répartis entre les catégories cyber-newbies (53%) et cyber-sophomores (47%). Les répondants qui n’en ont jamais été victimes (86%), sont répartis entre les catégories cyber-experts (64%) et cyber-sophomores (36%).

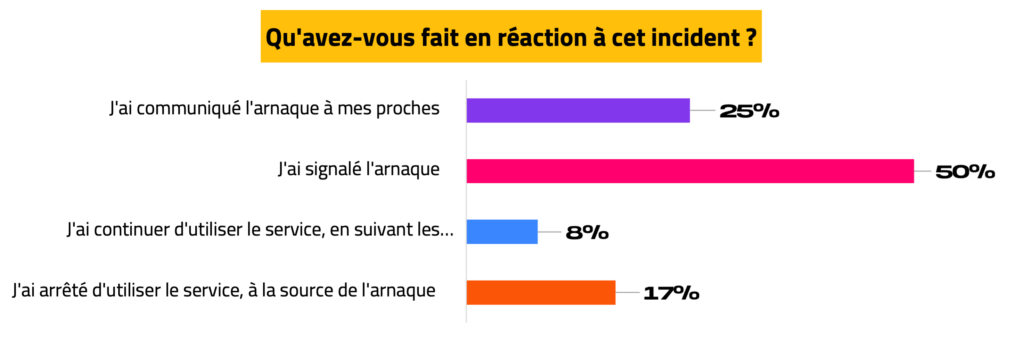

Les personnes ayant été victimes d’arnaque en ligne, ou de cyberattaque, privilégient le signalement de l’incident, avant de tabler sur un arrêt de l’utilisation.

Conclusion ? Reprenons les questions qui nous ont poussé à réaliser cette enquête en ligne :

#1 — Est-ce que la médiatisation plus fréquente des cyberattaques a entraîné de nouveaux usages ?

Il n’y a pas forcément de nouveaux usages, mais une prise de conscience, qui entraîne le renforcement de :

- Pratiques de prévention : Renforcement des mots de passe et renforcement d’actions de vérification (profil vendeur, immatriculation d’une entreprise, existence d’une équipe humaine, avis client…) ;

- Pratiques de réactions : Mise à jour des identifiants, signalement, communication, veille de bonnes pratiques.

#2 — Quels effets sur la navigation ? Quels effets sur l’achat en ligne ?

Le désengagement n’est pas systématique, en cas de ressenti d’insécurité en ligne. Tout dépend de l’objectif de l’internaute :

- S’il s’agit de réaliser une recherche, lire, se divertir, il n’y aura désengagement qu’après vérification de plusieurs informations sur le gestionnaire du site. Cette vérification n’entre en vigueur, qu’en cas de doute ;

- S’il s’agit d’acheter un produit ou un service, la vérification est systématique avant l’achat. Le désengagement opère majoritairement quand le parcours de paiement paraît long, ou peu fiable.

À la suite d’un incident, le désengagement n’est pas systématique non plus. La réaction des internautes varie en fonction :

- De la nature de l’incident : Arnaque, spam, phishing, malware…

- De l’effet de l’incident sur d’autres services

- De la réaction de l’entreprise gestionnaire du service en ligne

De plus, si le service en ligne existe en physique, le service physique est privilégié le temps que l’incident soit résolu.

#3 — De quels critères faut-il tenir compte pour rassurer les internautes ?

Les critères qui rassurent peuvent être regroupés en plusieurs catégories :

- L’esthétique et la facilité de navigation — Plus l’accès à une information paraît complexe, plus l’internaute doute de la fiabilité du service. Eh oui…un site « moche », ou qui ne correspond pas à ce qu’on attend d’un service, suscite de la défiance.

- La clarté de l’information — Plus les informations essentielles (sources, prix, conditions de livraison, CGV, CGU…) sont claires et en langage courant, plus les services sont attractifs

- La traçabilité — Les internautes veulent connaître les sources d’une information, la provenance des produits, le rôle des intermédiaires, ce qui est fait des données personnelles…

- L’humanité — On veut vous voir…et savoir qu’il y a une structure existante, des humains, des équipes identifiables, qui travaillent derrière un site

Recrutement IT : Comment rédiger la plus cool des fiches de poste ?

Le marché du recrutement, dans l’informatique, atteint des records depuis 2021. Cette année, 69%[1] des entreprises françaises envisagent de recruter de nouvelles compétences informatiques, avec notamment des besoins de plus en plus importants chez les PME et ETI.

[1] Source : Usine Nouvelle

- Des candidatures qui ne correspondent pas aux attentes ;

- Une baisse des candidatures ;

- Des recrues plus exigeantes, qui ne craignent plus la « démission » ;

- Un vivier de candidats trop limités…et des difficultés à élargir ce vivier vers des recrues plus « atypiques » …

À force d’être plus ou moins bien démarchés, plus ou moins bien intégrés, elleux ont accumulé un ensemble de « Red Flag », des signaux d’alertes, communiqués largement dans les communautés de développeur•ses :

- Le manque d’équilibre entre vie pro et vie personnelle ;

- Les dettes techniques trop importantes ;

- Les projets hors périmètre ;

- Les organisations trop cloisonnées (les Tech d’un côté, le Métier de l’autre) ;

- Le refus catégorique de mettre en place du travail hybride ;

- Le manque de transparence des rémunérations ;

- Le peu de temps accordé à la formation, la veille et l’auto-formation…

Mais comment ces personnes arrivent-elles à desceller ces informations, avant même d’avoir intégré l’entreprise ? La réponse…Dès la lecture de la fiche de poste ! En effet, votre fiche de poste peut en dire beaucoup sur les conditions dans lesquelles vos futur•e•s développeur•ses vont évoluer.

- Valider que c'est bien d'un•e dév dont vous avez besoin ;

- Cadrer les projets que vous allez lui confier à court, moyen, long-terme ;

- Définir une promesse claire et réalisable (et un salaire juste) ;

- Anticiper un parcours de carrière ;

- Déconstruire vos biais et vos clichés sur les développeur•ses

#1 — Valider que c'est bien un•e dév qu'il vous faut

Les questions à se poser

- Est-ce que mon besoin fait appel à de la programmation informatique ?

- Est-ce que je connais les différents types de profil dont j'ai besoin ?

- Est-ce que je connais les langages de programmation utilisés dans mon entreprise ? À quoi ils servent ? Les personnes qui en sont à l’initiative ?

- Est-ce que j'ai besoin de compétences en plus de la programmation (gestion de projet, graphisme, sécurité...) ?

- Ces compétences en plus, correspondent-elles aux compétences de base d'un•e développeur•se ?

- Ces compétences en plus, sont-elles des savoir-faire ou des savoir-être ?

Pourquoi ces questions ?

L’informatique et les métiers du Digital (plus axés créativité et communication-marketing) regroupent un ensemble de compétences numériques, qui peuvent paraître semblables.

Questionner vos connaissances de ces métiers, vous aidera à confirmer si vous avez besoin d’une personne qui maîtrise la programmation informatique, d’une personne qui intègre du contenu, ou d’une personne qui administre des contenus.

Sans être expert, connaître les bases d’un métier permet d’éviter les écarts entre la fiche de poste, les entretiens que vous allez mener et la réalité du terrain. Programmer, c’est une compétence technique, si ce que vous proposez n’est pas de la programmation, on va vite s’en rendre compte.

En revanche, bons nombres de développeur•ses peuvent avoir des compétences transverses : gestion de projet, graphisme, sécurité, data management…Ces compétences ne sont pas obligatoires dans les cursus de dév, et varient en fonction des parcours (en école, en reconversion, en autodidacte…)

#2 — Réfléchir en amont aux projets qui vont être confiés

Les questions à se poser

- Combien de projet avez-vous à confier à la future recrue ?

- Avez-vous déjà eu à travailler avec un•e dév avant ?

- Qui sont les personnes avec qui la future recrue va travailler ? Travaillent-elles en présentiel ? Distanciel ? Quels sont leurs rôles ? Peuvent-elles encadrer la nouvelle recrue ? Ou inversement ? Ont-elles besoin d’être encadrées ?

- Quelles sont les technologies et les outils associés à chacun de ces projets ? Sont-ils suffisants ? Sont-ils à jour ? Avez-vous des manques ?

- Quels sont les délais de ces projets ? À quels stades d'avancée sont-ils ? Leurs objectifs ?

- Ces projets sont-ils réalisables à distance ? Qu’est-ce qui doit être réalisé en présentiel ? Qu’est-ce qui ne nécessite pas une présence physique ?

- Avez-vous suffisamment de projet pour un CDD ? Un CDI ? Du temps partiel ? Du temps plein ?

Pourquoi ces questions ?

Après avoir validé qu’il s’agit bien d’un•e développeur•se qu’il vous faut, reste à savoir si vous avez suffisamment de travail à lui donner, mais pas que…Ces questions vont aussi vous aider à évaluer votre environnement technique, et son organisation.

Les acquis et les manques que vous aurez identifiés vous permettront de formaliser :

- Les technologies et/ou la logique de programmation que la recrue devra connaître ;

- Les problématiques qu’elle pourrait vous aider à résoudre ;

- Les compétences relationnelles qu’elle devra développer ;

- La durée du contrat et les conditions de mobilité ;

- Son niveau de responsabilité…

#3 — Définir une promesse claire et réalisable

Les questions à se poser

- Le salaire envisagé est-il juste par rapport aux niveaux de responsabilités, et aux tâches qui seront confiées ?

- Est-ce que mon entreprise a la capacité de faire évoluer la nouvelle recrue ? En termes de compétences ? De poste ? De salaire ?

- Quelles sont les valeurs de mon entreprise ? Quelle est sa culture ?

- Quel type d'organisation mon entreprise est-elle en mesure de mettre en place ? Sur quoi peut-on évoluer ? Sur quoi est-elle figée ?

- Quelle va être la place de la future recrue dans l'entreprise ? Son rôle ? Le sens de ses missions ?

Pourquoi ces questions ?

La promesse qui découle d’un poste peut être décisive pour un•e candidat•e. En effet, des valeurs fortes, des missions qui ont du sens, peuvent contrebalancer des projets peu « sexy », ou une proposition de salaire un peu basse…Surtout pour les métiers techniques, où les salaires sont très attractifs.

Le sujet du salaire est aussi primordial car, si votre politique de salaire est transparente, votre culture d’entreprise peut être perçue tout comme.

Il en va de même pour les questions de valeur, de sens et d’accompagnement de la recrue. Intégrer une nouvelle personne, c’est intégrer son vécu, et le recul qu’elle pourrait avoir sur votre entreprise.

Il y aura des profils qui s’adapteront complètement à votre organisation, et n’y verront rien à améliorer. D’autres auront des idées, des divergences…mais, en fonction de vos objectifs d’innovation, est-ce vraiment une si mauvaise chose ?